Bybit 14 亿美元盗窃案:黑客如何利用 Safe 基础设施实施攻击

- Cyfrin

- 发布于 2025-03-05 11:57

- 阅读 2667

这篇文章详细分析了Bybit交易所创下的14亿美元黑客事件,揭示了Safe基础设施被攻击的过程。文章通过提供攻击细节、技术分析以及安全建议,强调了多签名钱包在安全验证中的重要性,以及在面对精明的攻击者时保持高标准的操作安全(OpSec)的必要性。

了解黑客如何利用 Safe 的基础设施,导致 Bybit 创纪录的 14 亿美元盗窃。这次攻击、安全漏洞和关键经验的深度解析。

在最近的一段 视频 中,Cyfrin 的 CEO 和安全研究员 Patrick Collins 逆向分析了创纪录的 14 亿美元 Bybit 交易所黑客事件。看似正常的交易演变成了历史上最大的加密货币盗窃。现在,新的信息 曝光,改变了我们对这次攻击执行方式的理解。

让我们探讨一下视频中的主要见解。

来源: Safe 的 X 帖子

在最近的一段 视频 中,Cyfrin 的 CEO 和安全研究员 Patrick Collins 逆向分析了创纪录的 14 亿美元 Bybit 交易所黑客事件。看似正常的交易变成了历史上最大的加密货币盗窃。攻击的方法揭示了关于交易所和基础设施安全的令人担忧的趋势。

让我们探讨视频中提出的主要见解。

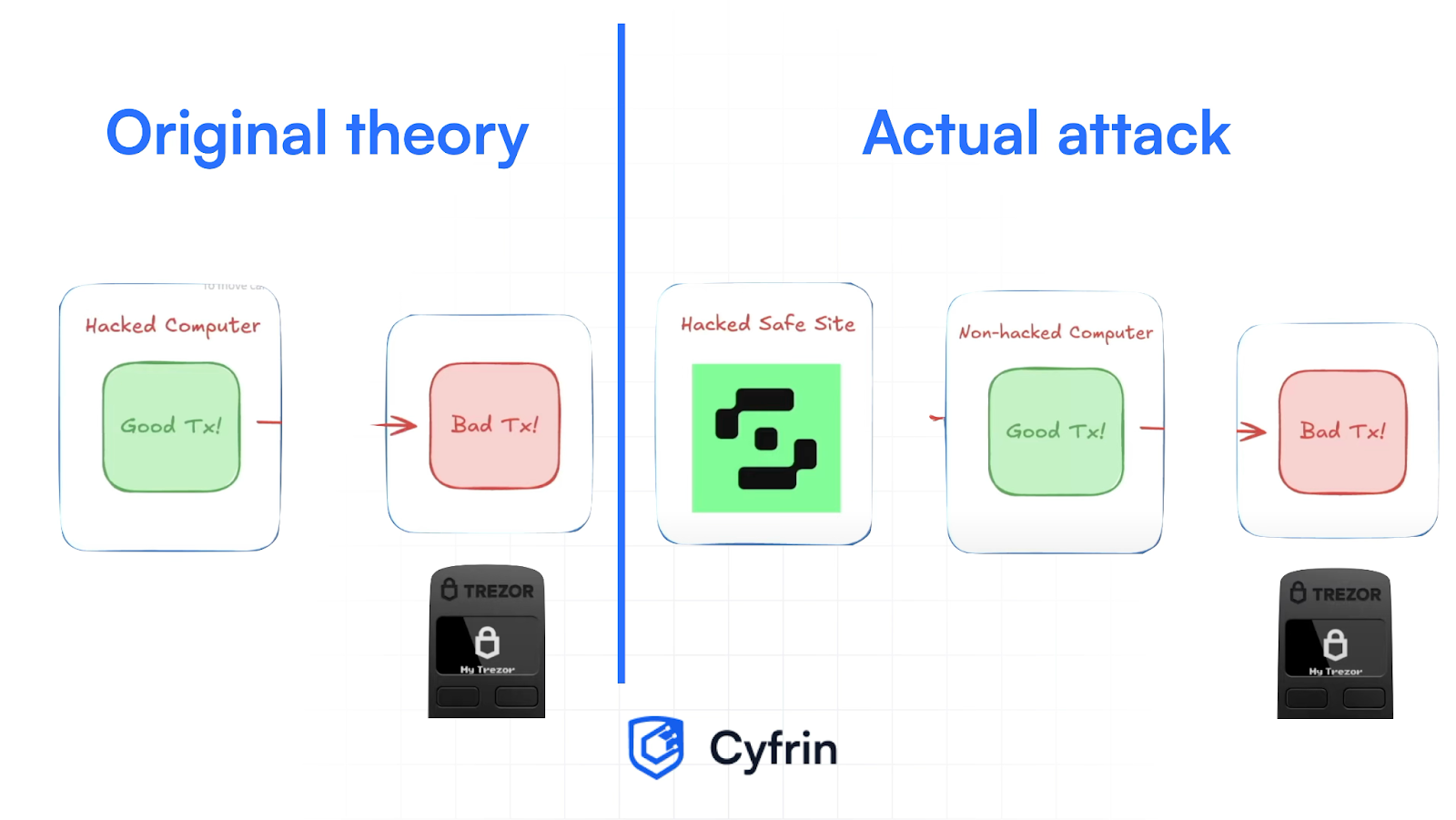

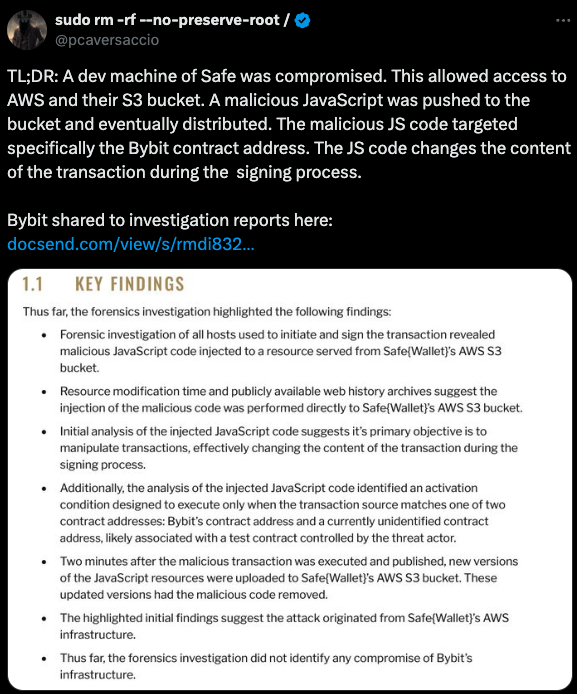

最初的理解 vs. 新得发现

最初,有人认为 Bybit 交易所用户的计算机被攻击。然而,Safe 团队的 最新信息 揭示了不同的攻击路径:Safe 的开发者机器被攻破,使得攻击者能够将恶意 JavaScript 注入 Safe 的用户界面。

这改变了我们对攻击流程的理解:

- 原始理论:Bybit 交易所的计算机被黑客入侵。→ 它们向用户显示虚假的交易数据。→ 用户签署了恶意交易。

- 实际攻击:Safe 的开发者机器被攻破。→ Safe 的用户界面显示了正确信息。→ 恶意交易被发送到硬件钱包。

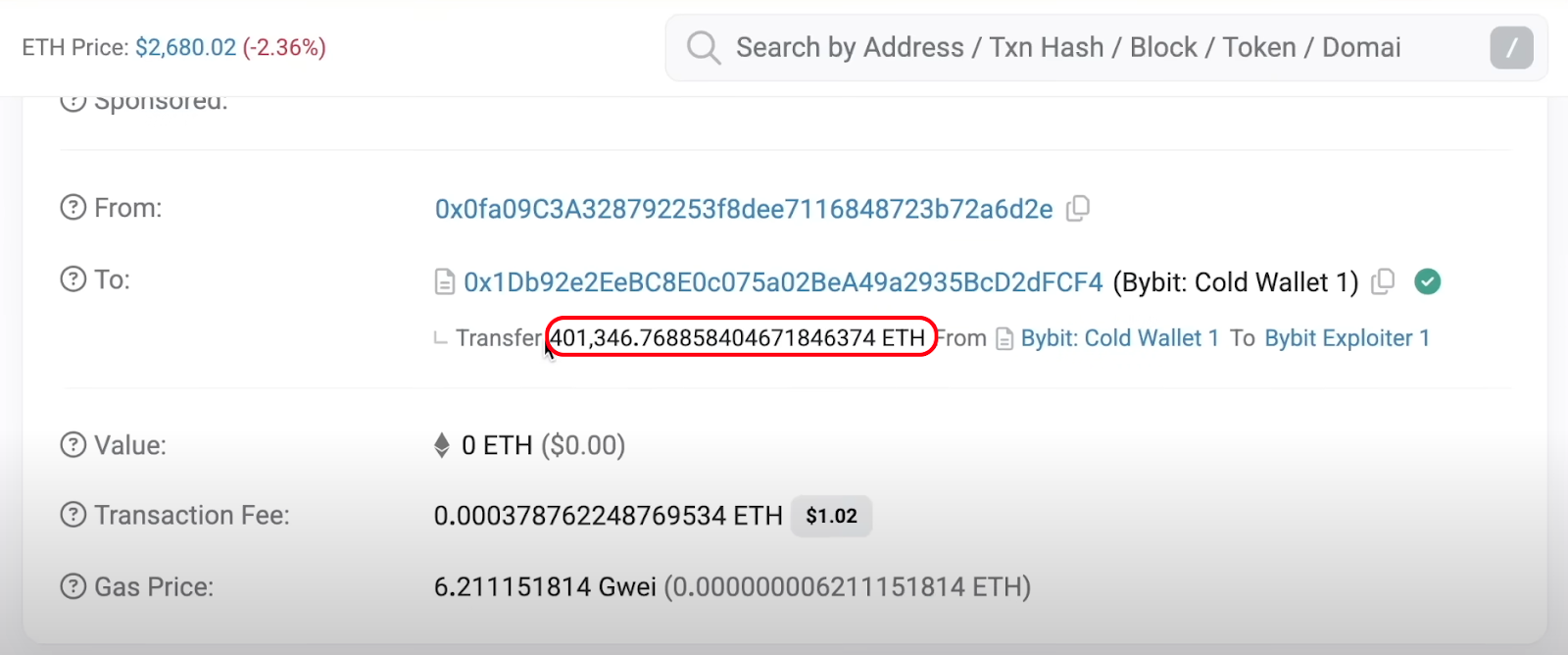

黑客事件的数字分析

查看链上数据,攻击者执行了六笔交易:

- 一笔交易使他们能够访问所有代币

- 第一笔被盗资金:一笔小额 90 美元的交易(具有朝鲜操作的特征)

- 约 400,000 ETH(约 11 亿美元)

- 约 8,000 mETH(约 2200 万美元)

- 约 250M stETH(约 2.5 亿美元)

- 约 52M cmETH(约 5200 万美元)

劫案中的最大交易;来源: YouTube

黑客事件的剖析

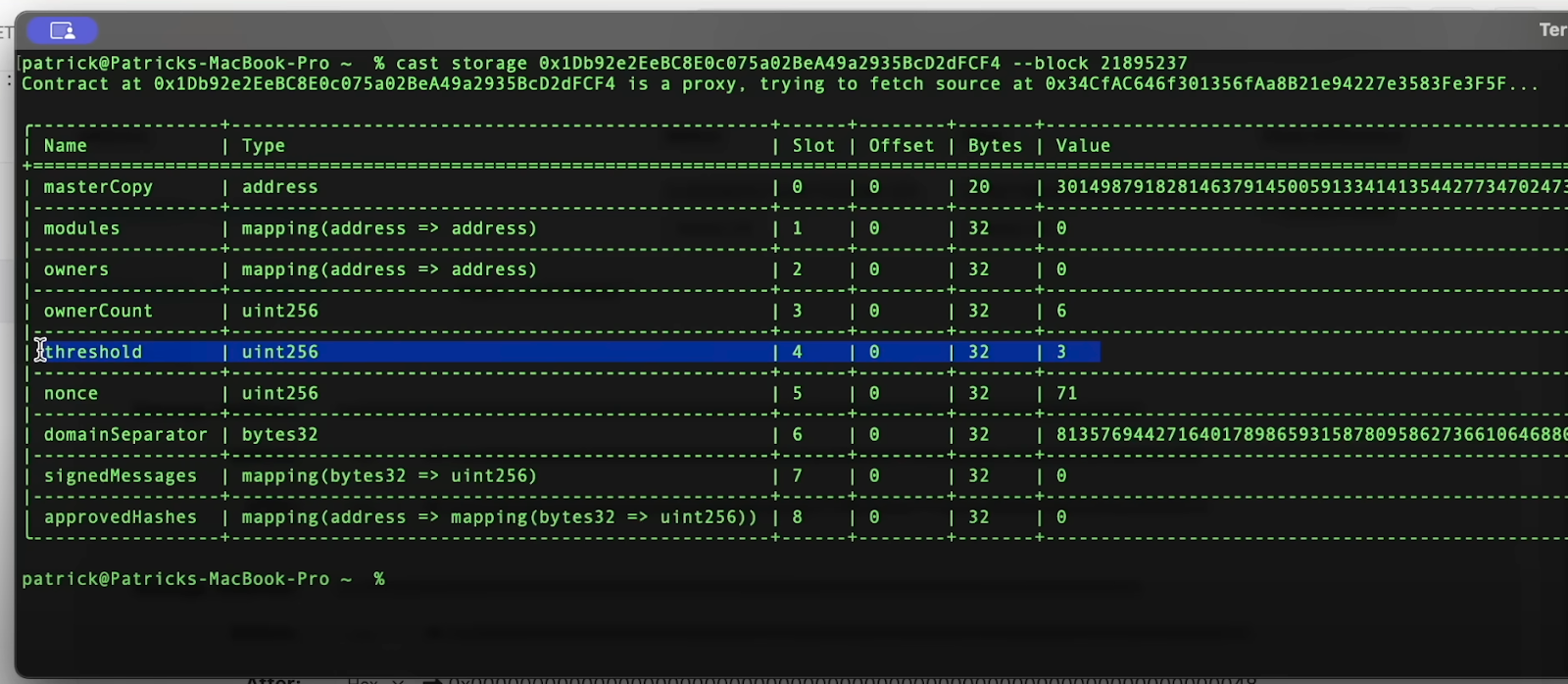

分析 Bybit 联合创始人 Ben Zhou 链接 的实际交易显示,它只是几个恶意调用中的一笔。尽管其破坏性影响显著,交易的技术细节并不是特别复杂。

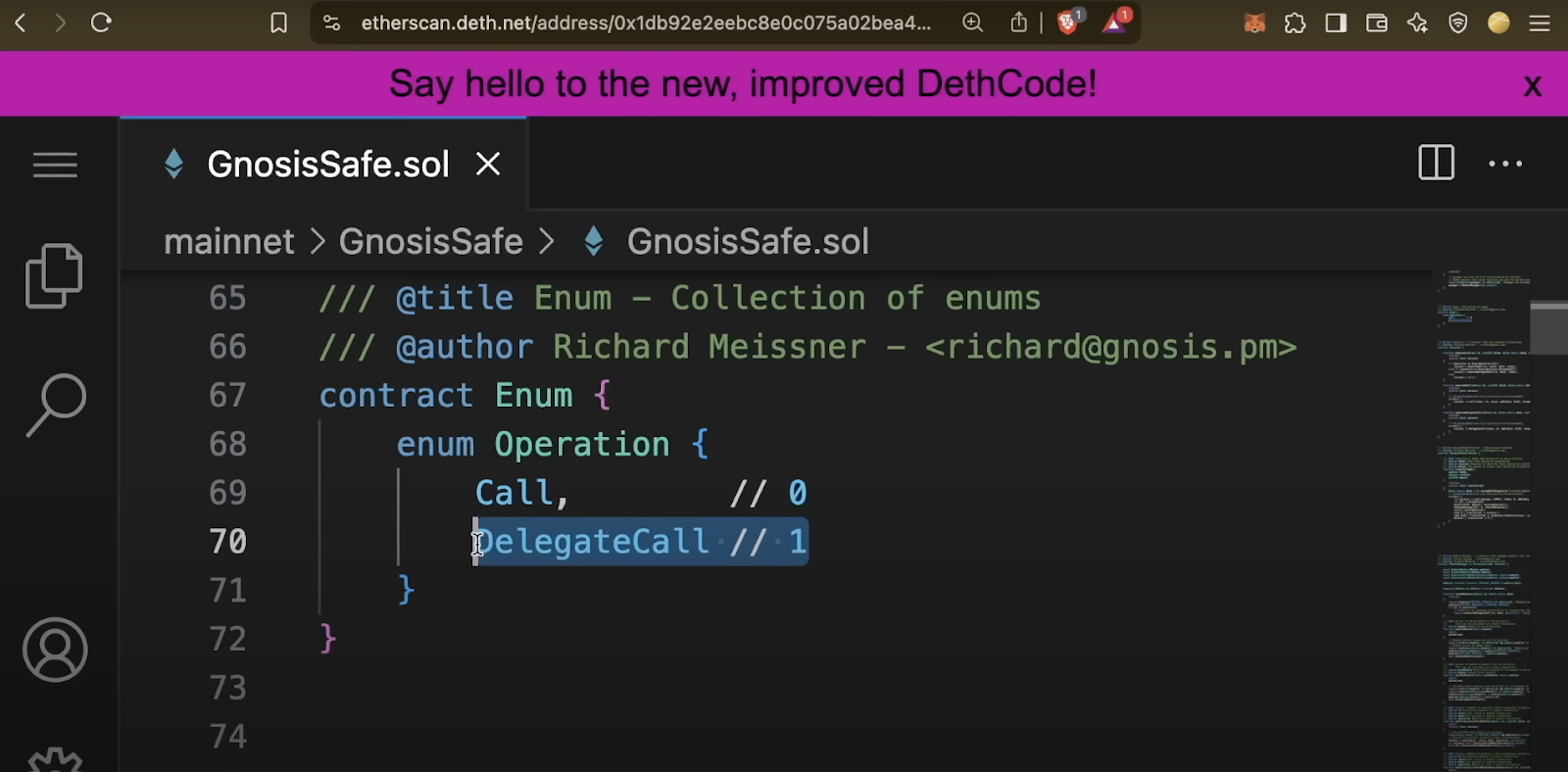

攻击者使用了一个 对恶意合同的 DelegateCall,有几个重要的警告信号未被发现:

- 隐藏在输入数据中,目标地址指向攻击前仅创建了三天的未验证合同。

- 操作参数被设定为 '1'(表示 DelegateCall),这是一个重大的安全警示。

- 输入数据巧妙伪装成无害的转账函数,同时执行恶意代码。

操作设置为 DelegateCall;来源: YouTube

Safe 基础设施的妥协

这次攻击令人特别关注的是,它 针对的是 Safe 自身的开发基础设施。根据最新信息(截至撰写时),攻击者:

- 攻破了 Safe 的开发机器

- 将恶意 JavaScript 注入开发容器

- 专门 针对 Bybit 交易所 以便更长时间不被发现

- 操控了 Bybit 签名者在 Safe 界面中看到的内容

这代表了一种复杂的供应链攻击,而不是直接攻破终端用户设备。

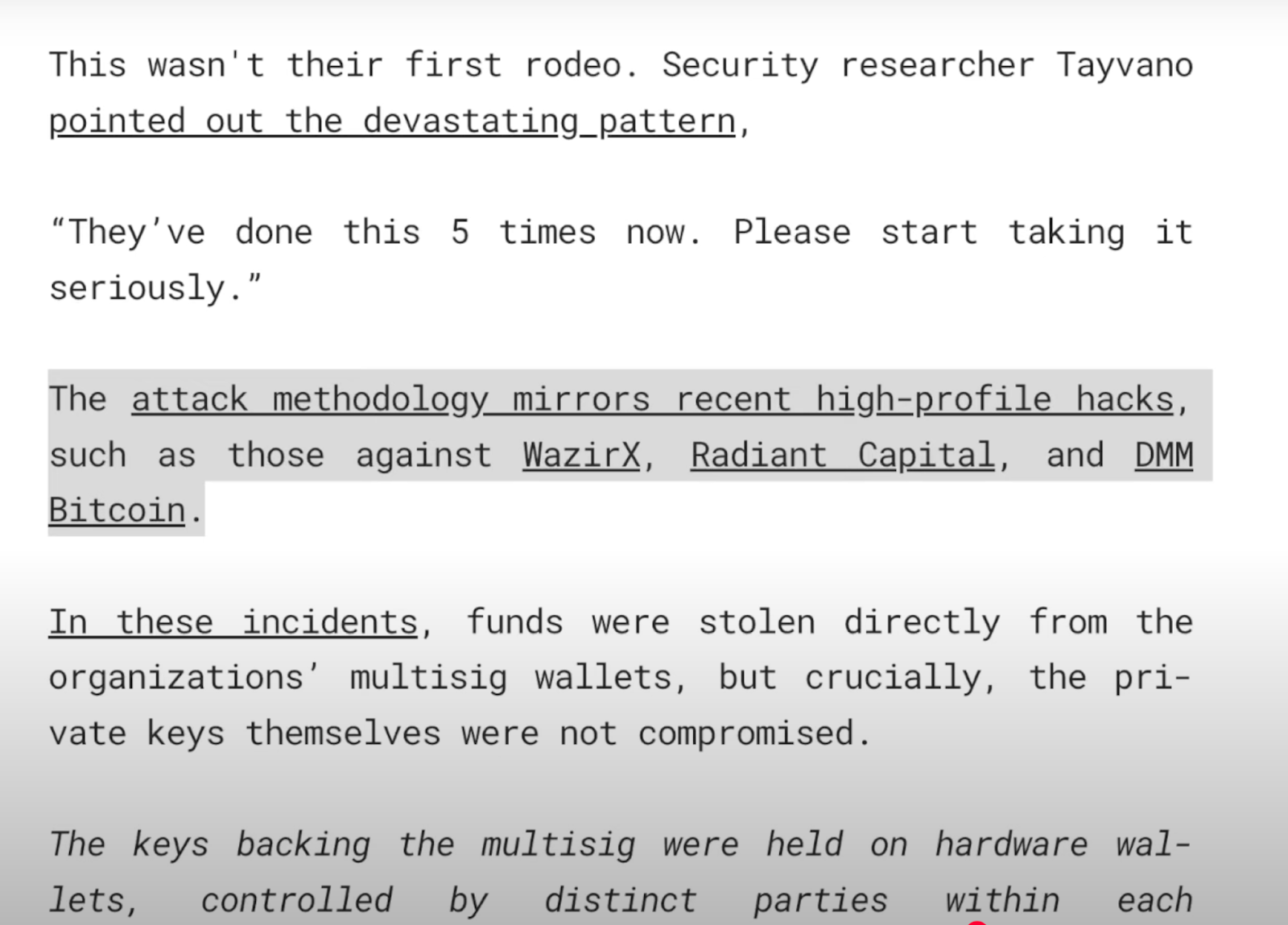

相同的策略,不同的目标

这次攻击遵循了几乎 与最近针对 WazirX 交易所 的攻击 和 Radiant Capital 的攻击 完全相同的模式。这表明相同的威胁行为人重复成功地使用这一技术。

现在普遍看法是,在这些案例中,Safe UI 是被妥协的关键点,而不是终端用户机器,这解释了类似的攻击模式。

攻击模式;来源: YouTube

社会工程与多签名妥协

让我们澄清一个重要的事。这次攻击的最终 是通过社会工程实施的。

Bybit 使用的 3-of-6 多签名钱包设置 意味着 三位不同的签名者必须批准 交易而未能发现操控,而他们最终要负责。

然而,Safe 的基础设施被妥协,允许恶意代码更改调用数据。Bybit 的团队信任他们在屏幕上看到的内容,而 Safe 的工程 团队相信他们的系统是安全的。

“不要信任,验证” 之所以成为区块链的座右铭是有原因的。

当签名者审核交易但未在他们的物理硬件设备上验证输入数据时,一切看起来都是正确的。这强调了对 交易进行彻底验证 的关键需求,超越屏幕上显示的内容。

换句话说,电脑上显示了一笔欺诈交易愚弄了他们,但他们的钱包显示了恶意交易。他们本可以在硬件钱包上发现这一点,但截至目前,在钱包上验证输入数据可能会很棘手。

对签名部分的分析确认 这笔恶意交易上有三份不同的签名。

多签名设置;来源: YouTube

与朝鲜的关联

安全研究员 ZachXBT 将这起盗窃追溯到 受北朝鲜国家支持的威胁行为人。

这代表了一次 攻击方法上的战略转变。这些攻击者并未直接针对智能合约漏洞,而是转向了 妥协安全链中的人力和运营元素,这种方法往往更有效。

安全建议

Cyfrin 之前发布了对防止此类攻击的 详细指南。对于管理大量数字资产的组织,几项做法至关重要:

- 技术团队必须 知道如何解码交易数据 - 这是对于签署交易的人、安保委员会成员和事件响应团队的非谈判要点。

- 绝不要仅依赖计算机屏幕上所显示的内容。

- 实施 硬件钱包 ,支持清晰签名(具有解码复杂交易的特定功能 - 例如 Keystone)

- 建立严格的 所有交易的验证协议。

验证工具

safe-tx-hashes 脚本是防止此类攻击的关键工具。它是一个拥有更少依赖性的分支,允许用户独立于任何潜在妥协的界面来验证他们签署的实际交易。

对于多签名钱包用户,学习如何使用这种类型的验证工具现在是必不可少的,而不是可选的。

运营安全的硬性真相 (OpSec)

处理数十亿资产的组织必须保持最高的安全标准。如果关键签名者无法独立解码和验证交易数据,他们就不应该被授权签署这些交易。或者,至少团队中的一个人必须始终在所有人签署之前验证输入数据和签名。

虽然一些业内声音倡导更易于阅读的交易,但这种方法引入了漏洞。正如这次黑客事件所示,显示给用户的交易数据在到达硬件钱包之前就被操纵了。签名者在屏幕上看到的交易细节看起来是合法的,但 发送到他们的硬件钱包进行签名的实际数据是完全不同的,并含有恶意操作。

未来的路

正如安全研究员 Tayvano 直言不讳地指出,一旦复杂的攻击者获取访问设备,安全形势将变得……我们让你自己阅读下面的引用。

来源: Tay 的 X 帖子

在更全面的解决方案出现之前,基本原则仍然是:在彻底理解交易的实际操作之前,绝不要签署钱包交易。

因此,所有这些都突出了在整个 web3 生态系统中改善 OpSec 实践 的迫切需要。

认识透明性

Cyfrin 感谢 Safe 钱包团队和 Bybit 交易所,以 他们在分享这一事件信息方面的透明性。这种开放性对于整个行业学习和发展更好的安全实践至关重要。

提高你的安全知识

对于那些希望增强区块链安全技能的人,Cyfrin 的 安全与审计课程 在 Updraft 上提供了全面的培训,以识别和防止这些类型的攻击。

保持安全,并始终验证你的交易。

作者注:本分析基于目前可用的信息和对链上数据的直接检查。特别感谢 ZachXBT 、 Tayvano 和广泛的安全社区迅速响应和分析这一事件。

- 原文链接: cyfrin.io/blog/safe-wall...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 比特币继承检查清单 68 浏览

- 深入分析联合保管多签名的阈值选择 570 浏览

- 拥有加密货币会将你的密钥和生活置于风险之中 536 浏览

- 基于 BitVM 的桥接合约与紧急更新 1621 浏览

- 比特币继承 “终极” 指南 1019 浏览

- 了解 Minicsript 时间锁钱包的取舍 3335 浏览

- Miniscript 与可编程的比特币 1326 浏览

- BlockThreat - 2025年第36周 1575 浏览

- Miniscript 101:技术指南 1740 浏览

- 加密货币操作安全指南第一部分:私钥安全与网络钓鱼防御 1115 浏览

- 什么是 “通道拼接”? 1793 浏览

- WalletFi与加密产品的钱包化 — 为什么一切最终都会变成钱包! 1733 浏览