智能合约代理模式:2026 年安全指南

- zealynx

- 发布于 2026-02-01 00:10

- 阅读 798

本文深入分析了以太坊智能合约可升级性的四种主要模式:透明代理、UUPS、信标代理和钻石标准,探讨了它们各自的EVM底层机制、存储布局管理和安全隐患。文章还回顾了2025年的学术研究,强调了升级机制的复杂性可能掩盖系统性风险,并探讨了如何利用AI辅助审计来提升安全性。最后,文章还讨论了升级合约的审计成本,并提供了常见问题解答,帮助读者更好地理解智能合约代理模式和升级安全性。

以太坊虚拟机(EVM)架构从根本上基于不变性原则:一旦将字节码部署到特定地址,其逻辑就保持不变。这种特性对于抗审查和无需信任至关重要,但也为迭代软件开发带来了巨大的操作摩擦。不可避免的错误发现、不断演变的业务逻辑和 gas 优化需求,都促使人们采用“可升级性模式”。

截至 2026 年,智能合约的可升级性已经从一项可选功能转变为关键基础设施,而且具有讽刺意味的是,它也是去中心化生态系统中最严重的攻击媒介之一。最近的学术文献,特别是具有开创性的研究 “升级的阴暗面” (2025) (https://www.arxiv.org/pdf/2508.02145) 以及来自自动化分析引擎 PROXION 和 CRUSH 的数据表明,这些机制的复杂性常常掩盖了系统性风险。目前的遥测数据显示,超过 54.2% 的活跃以太坊合约使用某种形式的调用委托,管理着数十亿美元的总锁定价值 (TVL)。

本报告对四种主要的可升级性模式进行了详尽的技术分析:透明代理、UUPS(通用可升级代理标准)、信标代理和钻石标准(EIP-2535)。我们剖析了底层 EVM 机制、存储布局管理以及在最近备受瞩目的漏洞利用中发现的安全隐患。

1. 用于可升级性的 EVM 架构基础

理解可升级性模式的安全性,需要对能够分离逻辑和状态的原语进行细致的剖析。

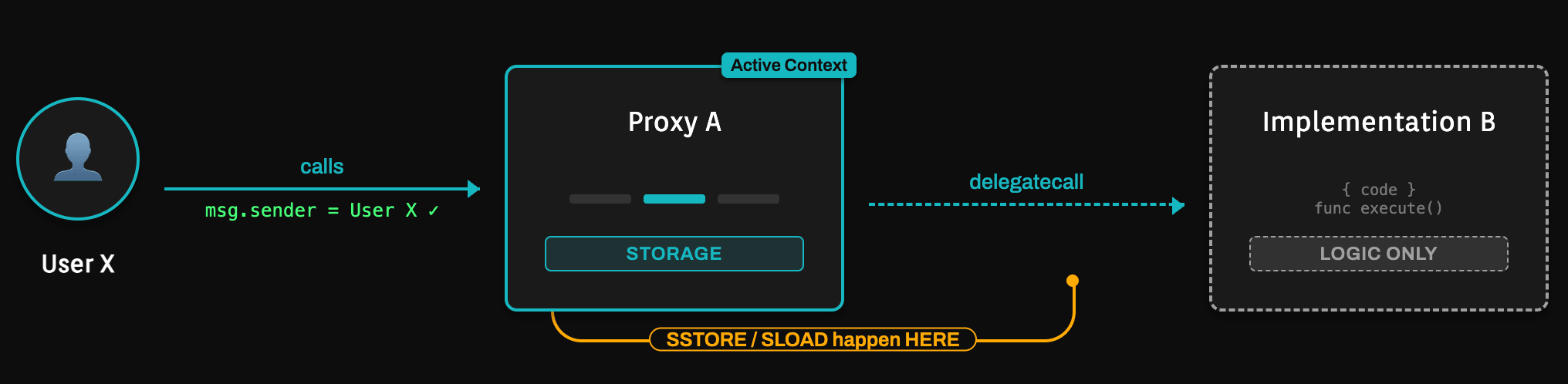

1.1 DELEGATECALL 机制和上下文保存

任何代理模式的核心都是 DELEGATECALL 操作码 (0xf4)。EIP-7 中引入的这个操作码与标准的 CALL 有根本的不同。CALL 在目标合约自身的存储上下文中执行目标合约的代码,而 DELEGATECALL 在调用合约(代理)的上下文中执行目标合约(实现)的代码。

技术影响:

存储持久性:当代理 A 对实现 B 执行 DELEGATECALL 时,任何 SSTORE(写入)或 SLOAD(读取)操作都发生在代理 A 的存储中。实现 B 充当纯逻辑库;它自己的存储保持未初始化状态,通常为空。

上下文保存:全局变量 msg.sender、msg.value 和 msg.data 保持不变。如果用户 X 调用代理 A,代理 A 委托给 B,则 B 中的逻辑会将 msg.sender 视为用户 X,而不是代理 A。这对于访问控制和业务逻辑完整性至关重要。

这种架构创造了一种“可变性的假象”。用户交互的合约地址(代理)及其状态(数据)保持不变。通过更改代理中的一个状态变量来改变实现地址,从而重定向逻辑流程,实现进化。

1.2 存储布局和冲突风险

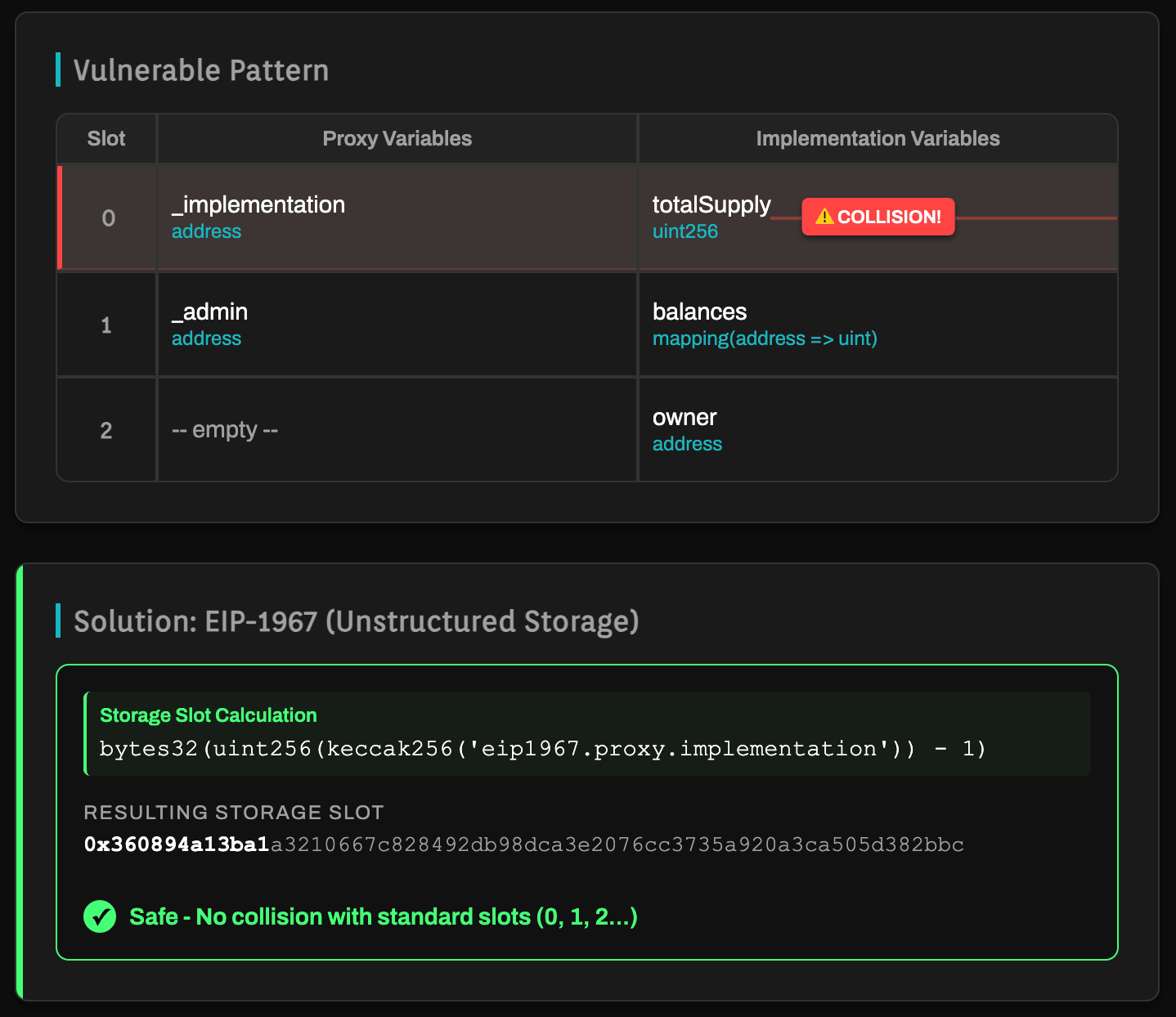

EVM 将持久存储管理为 32 字节的字映射。Solidity 通过将“槽”按顺序分配给声明的状态变量来抽象这一点。

- 槽 0:第一个声明的变量。

- 槽 1:第二个声明的变量(受打包影响)。

存储冲突漏洞:

由于代理和实现共享相同的存储地址空间,因此它们必须在布局上保持严格对齐。如果代理使用槽 0 来存储 address implementation,而实现使用槽 0 来存储 uint256 totalSupply,则会发生灾难性的冲突。对逻辑的 totalSupply 的更新将覆盖代理的实现地址,可能会使合约失效或将执行重定向到任意地址。

缓解措施:非结构化存储 (EIP-1967)

为了防止代理中的管理变量与逻辑变量发生冲突,现代标准使用“非结构化存储”。管理变量(例如,_implementation、_owner)不是存储在连续的槽中,而是存储在从常量哈希派生的伪随机槽中。

EIP-1967 逻辑:实现槽定义为 bytes32(uint256(keccak256('eip1967.proxy.implementation')) - 1)。标准 Solidity 变量与此特定槽冲突的概率在密码学上可以忽略不计。

2. 可升级性模式的深入分析

到 2026 年,该生态系统已经收敛到四种主要模式,每种模式都有不同的 gas 特征和攻击面。理解这些模式对于协议开发和安全审计都至关重要。

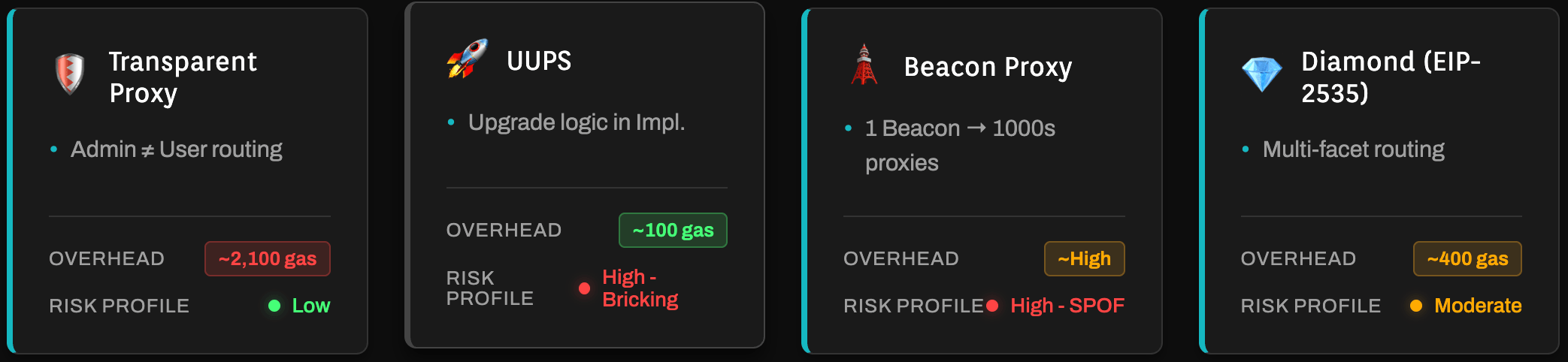

2.1 透明代理模式 (TPP)

TPP 在历史上是行业标准,旨在缓解函数选择器冲突。

-

机制:TPP 基于

msg.sender实现条件路由逻辑。- 如果

msg.sender == Admin:代理执行管理功能(例如,upgradeTo)。逻辑调用被回退。 - 如果

msg.sender != Admin:代理将调用委托给实现。管理员无法与业务逻辑交互。

- 如果

- 性能开销:在 2026 年,由于 gas 效率低下,TPP 的使用有所下降。每个交易都需要

SLOAD管理员地址来执行检查,每个交易会产生约 2,100 gas 的惩罚(冷加载)。

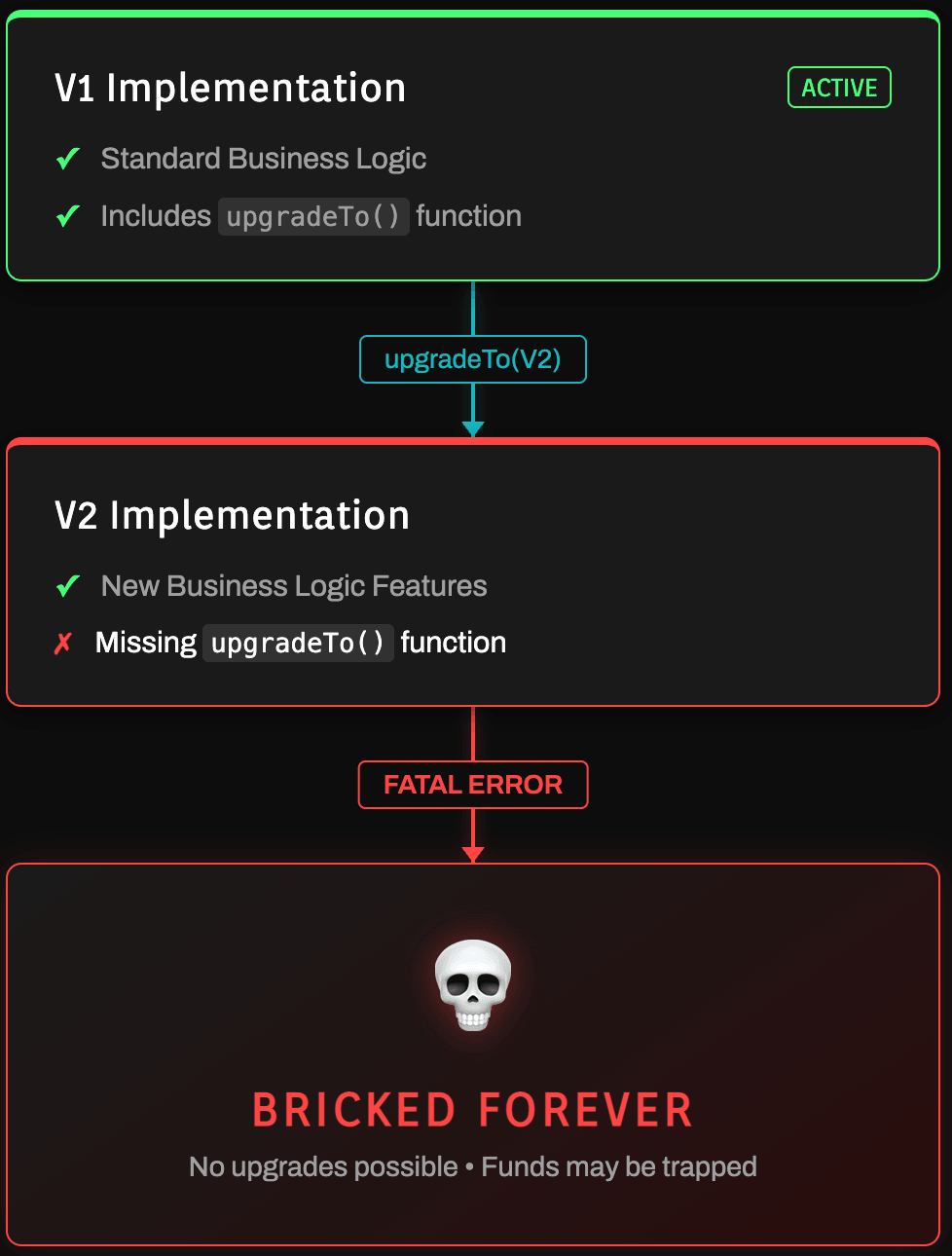

2.2 通用可升级代理标准 (UUPS)

由于 L2 Rollup 中对高效率的需求,UUPS (EIP-1822) 已成为主要的模式。

- 控制反转:与 TPP 不同,升级逻辑位于实现中,而不是代理中。

- 技术场景:实现必须继承

UUPSUpgradeable,其中包括upgradeTo函数。此函数通过DELEGATECALL执行,允许代理更新其自身的实现槽。 - “沉默死亡”风险:如果升级部署到缺少

upgradeTo函数的逻辑合约,则代理将永久变为不可变。如果新逻辑存在缺陷,则资金可能会被困住,因为执行后续升级的机制已丢失。

2.3 信标代理模式

专为大规模可扩展性(例如,智能钱包、分数化 NFT)而设计,允许在单个原子交易中升级数千个代理。

- 架构间接性:代理不存储实现地址。相反,它们存储信标合约的地址。

- 工作流程:代理 → 调用信标 → 获取实现地址 →

DELEGATECALL到逻辑。 - 系统性风险:信标代表着一个巨大的单点故障。受损的信标或恶意升级会同时影响生态系统中的每个用户。

2.4 钻石标准 (EIP-2535)

钻石标准或“多面代理”解决了 24KB Spurious Dragon 字节码限制并组织了复杂的系统。有关审计钻石合约的实际示例,请参阅我们的竞争性审计案例研究。

-

面模型:钻石代理根据函数选择器委托给多个实现合约(面)。

-

钻石存储:利用存储在唯一哈希处的命名空间结构体(例如,

keccak256("com.protocol.facetA"))。这可以防止跨面存储损坏。 -

审计复杂性:虽然功能强大,但钻石的审计难度众所周知。跟踪跨多个面的执行流程需要专门的工具来确保

diamondCut没有引入后门。 -

- *

3. 2025 年学术见解:工具和分类法

2025 年的学术研究已将升级的看法从“有用的功能”转变为“关键的威胁向量”。

3.1 “升级的阴暗面”:风险分类法

该研究分析了 37 起重大事件,并在活跃合约中发现了超过 31,000 个问题。

表 1:升级风险分类法

| 类别 | 具体风险 | 描述与影响 | 认知程度 |

|---|---|---|---|

| 初始化 | 代理未初始化 | 发生部署,但 initialize() 未以原子方式调用。攻击者抢先运行以获得所有权。 |

高 |

| 存储 | 存储冲突 | V2 布局与 V1 或代理变量冲突,从而损坏关键状态。 | 危急 |

| 逻辑 | 升级失效 | V2 (UUPS) 缺少 upgradeTo 函数,导致系统无法修改。 |

中等 |

| 逻辑 | 幽灵状态 | V2 无法清理或迁移来自 V1 的旧状态(例如,Yearn 2025 漏洞利用)。 | 危急 |

| 访问 | 恶意逻辑 | 管理员升级到“drainer”合约(Rug Pull)。 | 高 |

3.2 PROXION 和 CRUSH 分析

-

PROXION:PROXION 使用 EVM 模拟和字节码反汇编发现,54.2% 的以太坊合约是代理,其中许多合约具有未经验证的“隐藏合约”作为逻辑。

-

CRUSH:利用符号执行来检测类型冲突。它发现了超过 600 万美元的漏洞,其中 V2 实现将槽 0(一个地址)解释为

uint256,从而导致逻辑失败。 -

- *

4. 安全向量和故障模式:事后分析

4.1 初始化抢先交易

在 UUPS 和 TPP 中,实现合约不能使用构造函数进行状态初始化(因为它们在逻辑上下文中运行,而不是在代理上下文中运行)。它们使用 initialize() 函数。如果 initialize() 调用不是与代理部署原子执行的(通过带有 calldata 的 ERC1967Proxy),则攻击者可以抢先执行该交易,将自己设置为所有者,然后自毁实现或耗尽代理。

此攻击媒介与我们在之前的文章中介绍的 MEV 和抢先交易漏洞密切相关。

4.2 函数选择器冲突

函数由其 Keccak-256 哈希的前 4 个字节标识。

transfer(address,uint256)->0xa9059cbb

攻击者可以暴力破解与管理选择器(例如,upgradeTo(address))匹配的函数签名。如果逻辑合约包含此冲突签名,则用户在调用貌似标准的业务函数时可能会无意中触发升级。

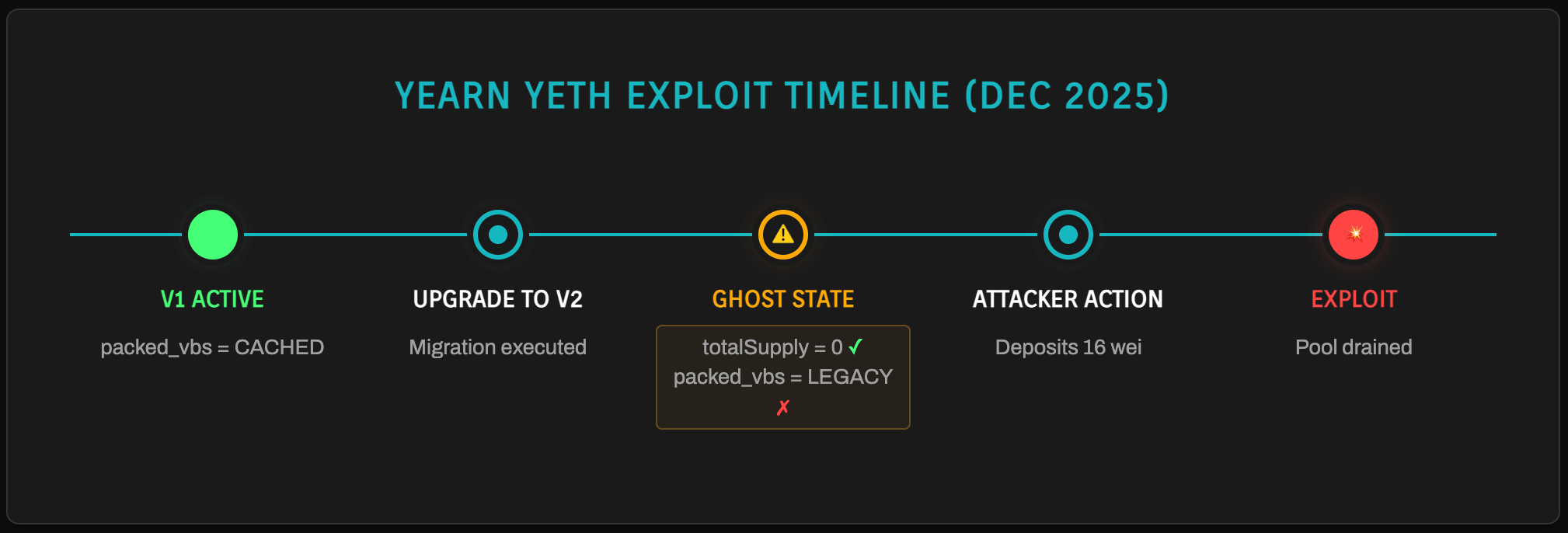

5. 2025 年案例研究:Yearn Finance yETH 漏洞利用(2025 年 12 月)

媒介:幽灵状态损坏。

yETH 池经历了逻辑升级。V1 逻辑利用缓存的虚拟余额 (packed_vbs) 来优化 gas。

- 在升级到 V2 期间,由于迁移错误,

totalSupply被重置。 - 但是,代理存储中的

packed_vbs没有被清除。 - 攻击者存入了可忽略不计的金额(16 wei)。

- V2 逻辑看到

totalSupply == 0,触发了“首次存款”例程,但使用“幽灵状态”(巨大的旧packed_vbs)计算了份额。 - 攻击者被铸造了天文数量的代币,耗尽了资金池。

此漏洞利用突显了为什么模糊测试和形式验证对于升级场景至关重要,像“升级后的首次存款”这样的极端情况正是数学不变量失效的地方。

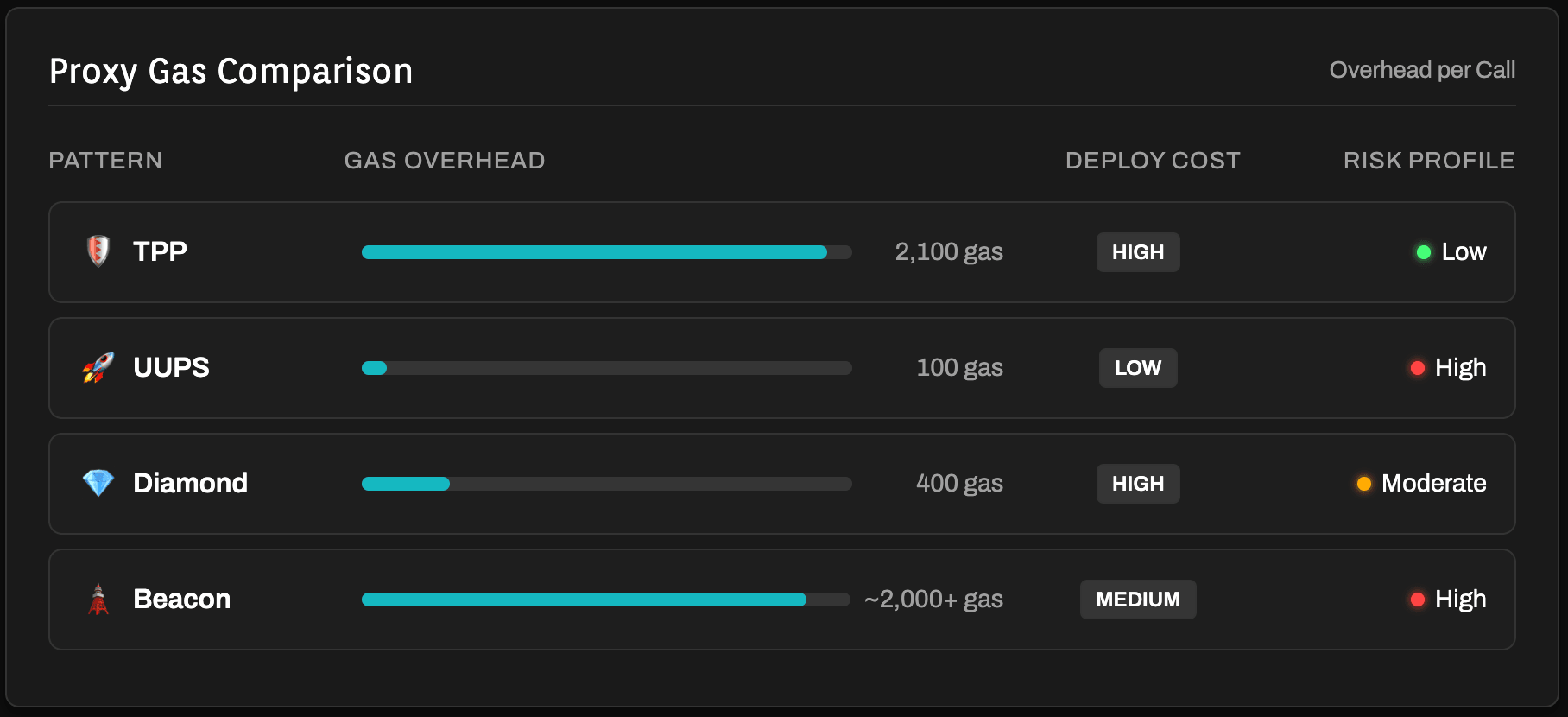

6. Gas 基准和经济效率(2026 年数据)

了解每种模式的 gas 开销对于审计成本规划至关重要,更复杂的模式需要更深入的审查和更高的安全预算。

表 2:比较执行分析

| 模式 | 执行开销 | 部署成本 | 风险概况 |

|---|---|---|---|

| 透明 (TPP) | 高(约 2,100 gas) | 高(3 个合约) | 低(成熟) |

| UUPS | 最小(约 100 gas) | 低(2 个合约) | 高(失效风险) |

| 钻石 | 中等(约 400 gas) | 高(基于面) | 中等(复杂性) |

| 信标 | 高(内部调用) | 中等 | 高(单点故障) |

7. 缓解策略和可升级性的未来

7.1 EIP-7201:命名空间存储布局

为了消除冲突风险,EIP-7201 正式确定了命名空间存储。使用 Solidity 注释,开发人员可以定义安全的存储位置:

1/// @custom:storage-location erc7201:protocol.main

2struct MainStorage {

3 uint256 balance;

4}这确保了编译器基于唯一的哈希计算槽,从而消除了顺序位移的危险。

7.2 AI 辅助的增量审计

到 2026 年,标准做法包括AI 驱动的审计流程,该流程在签署 upgradeTo 交易之前比较 V1 和 V2 的字节码,以检测存储槽偏移和不变量违反。

8. 结论

2026 年的可升级性格局由操作灵活性和安全完整性之间的紧张关系决定。虽然 UUPS 赢得了效率之战,但它引入了一种“失效”脆弱性,需要严格的部署纪律。“幼稚升级”的时代已经结束;安全研究人员现在必须将可升级合约视为动态状态管理系统,而不是静态代码,其中过去的遗产(存储)会从根本上损害未来的逻辑。过渡到可验证的状态管理是实现协议 ossification 和长期安全的唯一途径。

保持联系

审计可升级合约需要超越标准智能合约安全性的专业知识。在 Zealynx,我们已经识别出管理超过 5000 万美元 TVL 的协议中的存储冲突风险,而自动化工具始终会遗漏这些漏洞。

无论你是在为新的部署选择 UUPS 还是透明代理,计划复杂的迁移,还是需要对现有可升级系统进行全面审计,我们的团队都将深入的 EVM 专业知识与系统的方法论相结合。

我们提供什么:

- 代理模式选择咨询 — 为你的用例选择正确的架构

- 存储布局验证 — 在部署之前检测冲突风险

- 升级迁移审计 — 确保 V1 → V2 转换不会引入幽灵状态

- 增量审计 — 对版本之间更改的专门审查

常见问题解答:智能合约代理模式和可升级性安全性

1. 什么是智能合约代理模式,为什么协议使用它们?

智能合约代理模式是一种架构设计,它将合约的存储(数据存储的地方)与其逻辑(处理交易的代码)分开。用户与保存所有状态的“代理”合约交互,而实际的业务逻辑位于单独的“实现”合约中。调用时,代理使用 delegatecall 执行实现的代码,同时将数据保存在代理的存储中。

协议使用代理模式是因为以太坊上的智能合约默认是不可变的,一旦部署,代码就无法更改。当发现错误、需要更新功能或可以使用 gas 优化时,这会产生问题。代理模式通过允许团队部署新的实现合约并简单地更新代理的指针来解决此问题,从而有效地“升级”合约,而无需更改其地址或丢失用户资金。对于管理大量总锁定价值 (TVL) 的协议,这种灵活性对于长期维护至关重要。

2. 在 2026 年审计可升级智能合约的成本是多少?

由于额外的复杂性,审计可升级合约的成本比审计等效的非可升级合约高 20-40%。根据 2026 年的审计定价基准:

- 简单的可升级代币 (UUPS):7,000 美元–7,000 美元–7,000 美元–20,000 美元

- 带有代理的标准 DeFi 协议:65,000 美元–65,000 美元–65,000 美元–130,000 美元

- 钻石标准 (EIP-2535) 协议:100,000 美元–100,000 美元–100,000 美元–200,000 美元以上

- 升级迁移审计 (V1 → V2):额外 15,000 美元–15,000 美元–15,000 美元–40,000 美元

存在溢价是因为审计员必须验证:跨版本的存储布局兼容性、正确的初始化保护、升级授权控制以及潜在的幽灵状态问题。钻石合约是最昂贵的,因为它们的多方面复杂性需要专门的工具来跟踪跨方面的依赖关系。

3. UUPS、透明代理、信标和钻石模式有什么区别?

每个代理模式都有不同的权衡:

透明代理 (TPP):升级逻辑位于代理本身中。它根据 msg.sender 路由调用,管理员访问升级功能,普通用户访问业务逻辑。优点:经过实战检验,分离清晰。缺点:每次交易的管理员检查会产生约 2,100 gas 的开销。

UUPS (EIP-1822):升级逻辑位于实现合约中,而不是代理中。优点:gas 开销最小(约 100 gas),代理字节码更小。缺点:如果你部署的实现不包含升级功能,则合约将永久失效。

信标代理:多个代理指向存储实现地址的单个“信标”合约。升级信标会同时升级所有代理。优点:对于部署数千个相同合约(智能钱包、NFT 集合)非常有效。缺点:单点故障,受损的信标会影响每个用户。

钻石标准 (EIP-2535):一个代理根据函数选择器委托给多个实现合约(“面”)。优点:克服了 24KB 字节码限制,精细升级。缺点:最高的审计复杂性和成本,需要专门的工具。

4. 什么是存储冲突漏洞,它如何耗尽我的协议?

当代理和实现合约对不同的变量使用相同的存储槽时,会发生存储冲突。由于 delegatecall 使用代理的存储空间执行实现代码,因此未对齐的变量可能会损坏关键状态。

示例攻击场景:

1// 代理在槽 0 中存储实现地址

2contract Proxy {

3 address implementation; // Slot 0

4}

5

6// 实现使用槽 0 作为 totalSupply

7contract Implementation {

8 uint256 totalSupply; // Slot 0 - 冲突!

9}如果攻击者调用一个设置 totalSupply = 0xAttackerAddress 的函数,他们实际上已经覆盖了代理的 implementation 指针。下一个交易现在委托给攻击者的恶意合约,该合约可以耗尽所有资金。CRUSH 工具从这种完全相同的模式中识别出超过 600 万美元的漏洞。

预防:使用 EIP-1967 非结构化存储(在基于伪随机哈希的槽中存储管理员变量)或 EIP-7201 命名空间存储布局。

5. 什么是“升级失效”,我如何防止我的 UUPS 合约卡住?

升级失效是 UUPS 代理特有的一种灾难性故障模式,其中合约因升级机制本身丢失而永久变为不可变。

它是如何发生的:在 UUPS 中,upgradeTo() 函数位于实现合约中(而不是代理中)。如果你升级到忘记包含此函数的新实现,或者该函数存在始终回退的错误,则你将永远无法再次升级。新逻辑中的任何错误都无法修复,可能会永远困住用户资金。

预防策略:

- 自动检查:使用部署脚本来验证新实现是否包含一个功能正常的

upgradeTo(),然后再执行 - 时间锁:在升级公告和执行之间添加延迟,以便进行安全审查

- 多重签名要求:需要多个签名才能升级,以防止单点故障决策

- 升级模拟:在主网上部署之前,在分叉上测试升级

- 形式验证:从数学上证明关键不变量(包括可升级性)得到保留

6. 什么是“幽灵状态”,它如何导致 Yearn 2025 漏洞利用?

幽灵状态是指升级后遗留在代理存储中的旧数据,新实现逻辑并不期望或正确处理这些数据。虽然新代码可能会重置或忽略某些变量,但 V1 中的其他状态仍然“困扰着”存储,可能会导致计算错误。

Yearn yETH 漏洞利用(2025 年 12 月):

- V1 逻辑存储了缓存的虚拟余额 (

packed_vbs) 以优化 gas - 在 V2 升级期间,

totalSupply被重置为 0,但packed_vbs没有被清除 - 攻击者向池中存入了 16 wei

- V2 逻辑看到

totalSupply == 0,触发了“首次存款”计算 - 但是,份额计算使用了幽灵状态(

packed_vbs包含来自 V1 的大量值) - 攻击者被铸造了天文数量的代币,耗尽了整个资金池

预防:在升级审计期间,映射 V1 使用的每个存储槽,并验证 V2 要么:(a) 以兼容的方式使用它,(b) 明确重置它,要么 (c) 具有处理意外值的逻辑。模糊测试 升级场景至关重要。

词汇表

| 术语 | 定义 |

|---|---|

| Delegatecall | 在调用合约的存储上下文中执行另一个合约代码的 EVM 操作码,从而启用代理模式。 |

| 代理模式 | 分离存储和逻辑的智能合约设计,通过更改实现地址来启用升级。 |

| 存储槽 | EVM 持久存储中存储合约状态变量的 32 字节内存位置。 |

| 钻石标准 | 将函数调用路由到多个实现合约的多面代理模式 (EIP-2535)。 |

| 存储冲突 | 代理和实现对不同的变量使用相同的存储槽的关键漏洞。 |

- 原文链接: zealynx.io/blogs/upgrade...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- Solidity 执行概览:Payable、Fallback、调用类型与回滚详解 232 浏览

- 2026年的代币化忠诚度:哪些奏效、哪些失败以及如何规避监管麻烦 343 浏览

- ABI编码深度解析:Solidity如何将你的数据转换为字节 239 浏览

- 隐私状态管理器(PSM)渗透测试评估 276 浏览

- EthCC 2026 戛纳:Web3 构建者安全指南 358 浏览

- Energy-Fi Protocol: 去中心化能源金融协议技术解析 307 浏览