Dyna事件 漏洞分析

- Archime

- 发布于 2023-03-07 16:48

- 阅读 4703

1.漏洞简介https://twitter.com/BlockSecTeam/status/1628319536117153794https://twitter.com/BeosinAlert/status/16283016358344867842.相关地址或交易攻击交易1:http

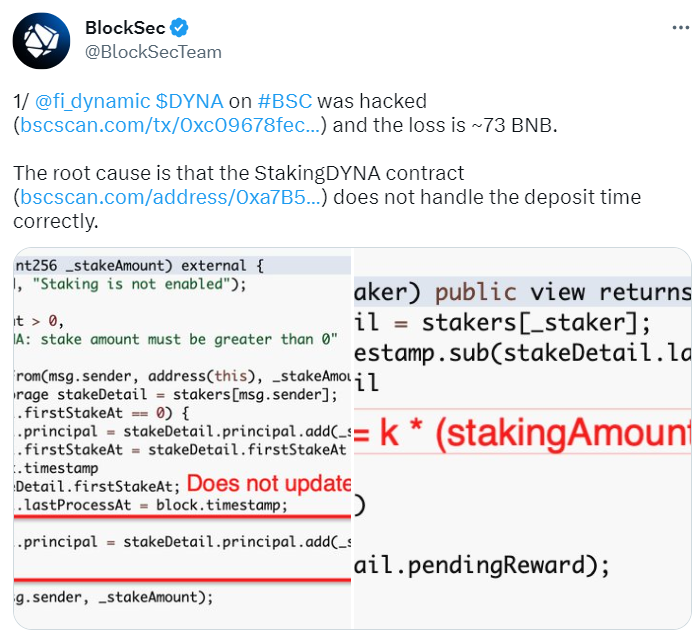

1. 漏洞简介

https://twitter.com/BlockSecTeam/status/1628319536117153794 https://twitter.com/BeosinAlert/status/1628301635834486784

2. 相关地址或交易

攻击交易1: https://bscscan.com/tx/0x7fa89d869fd1b89ee07c206c3c89d6169317b7de8b020edd42402d9895f0819e 攻击交易2: https://bscscan.com/tx/0xc09678fec49c643a30fc8e4dec36d0507dae7e9123c270e1f073d335deab6cf0 攻击合约:0xd360b416ce273ab2358419b1015acf476a3b30d9 攻击账号:0x0c925a25fdaac4460cab0cc7abc90ff71f410094 被攻击合约:StakingDYNA 0xa7b5eabc3ee82c585f5f4ccc26b81c3bd62ff3a9

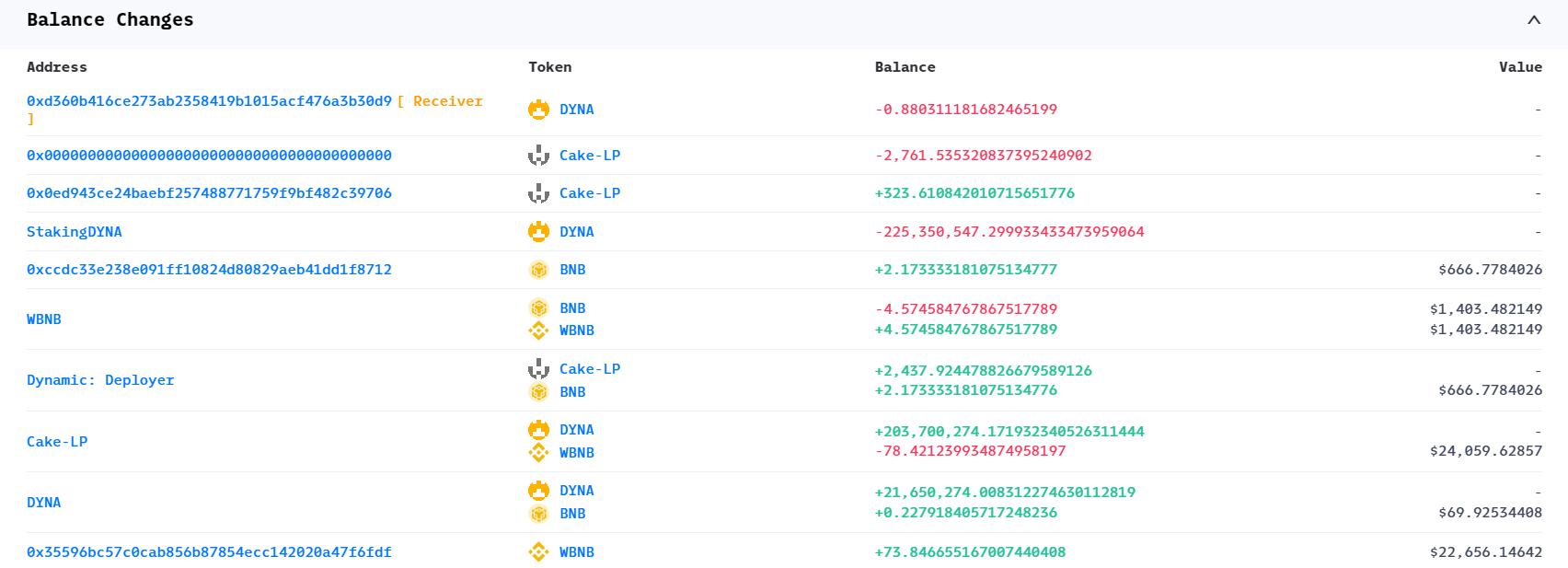

3. 获利分析

4. 攻击过程&漏洞原因

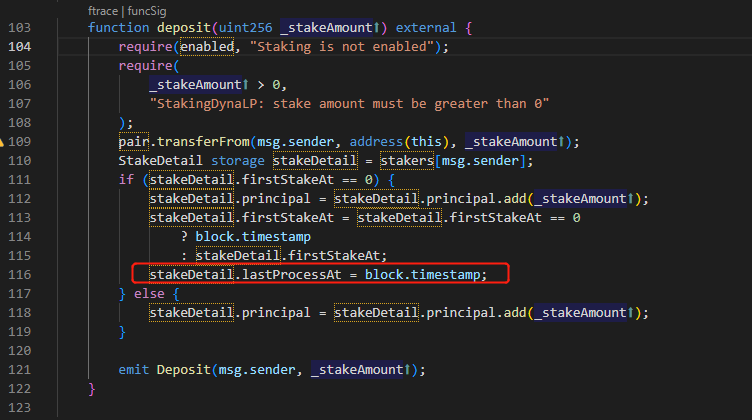

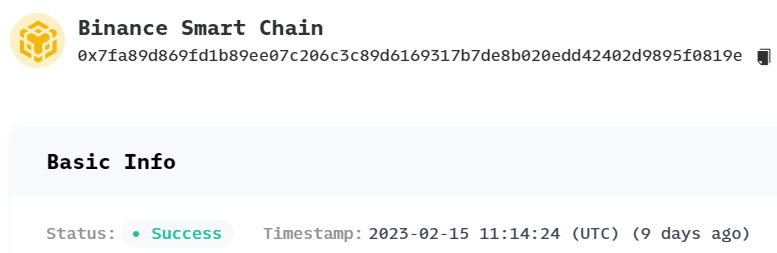

整个攻击过程分为两部分: 1) 准备阶段: 0x7fa89d869fd1b89ee07c206c3c89d6169317b7de8b020edd42402d9895f0819e 攻击者准备大量账号,调用StakingDYNA. deposit存入少量 DYNA代币。

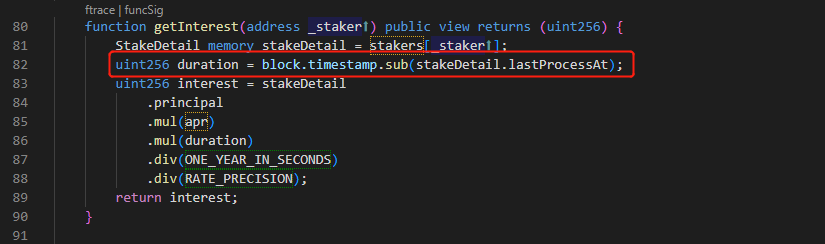

在deposit函数中,初次deposit的账号将会记录下当前block.timestamp,存储在stakeDetail.lastProcessAt中:

在deposit函数中,初次deposit的账号将会记录下当前block.timestamp,存储在stakeDetail.lastProcessAt中:

2) 攻击阶段:

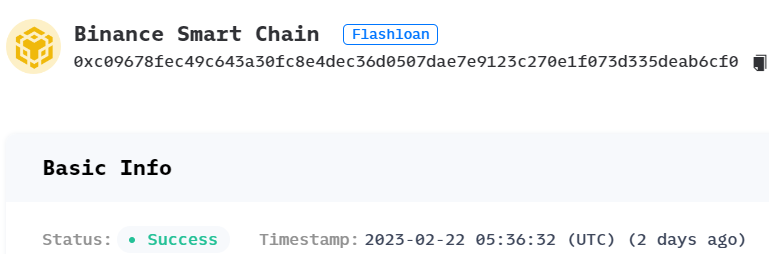

0xc09678fec49c643a30fc8e4dec36d0507dae7e9123c270e1f073d335deab6cf0

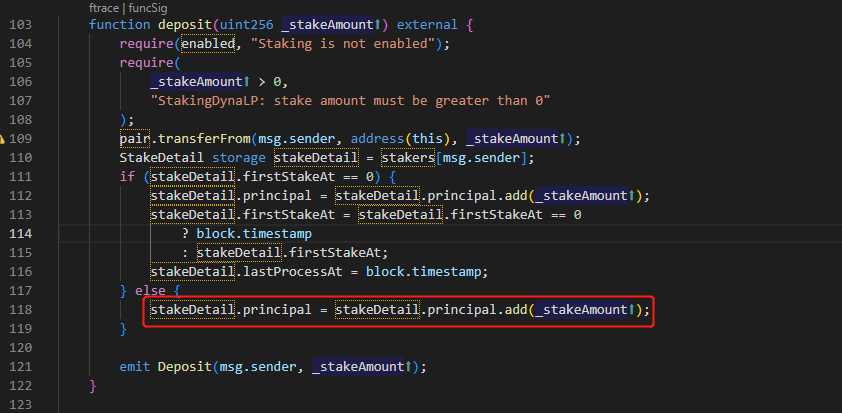

攻击者通过闪电贷获取大量dyna代币,先通过上一步的合约调用StakingDYNA. deposit将代币存储在StakingDYNA合约中,再直接调用StakingDYNA. redeem取回利息。

在攻击者第二次deposit时,StakingDYNA合约并未更新时间戳,计算利息的时间差错误计算为redeem – deposit1,而实际上应该为 redeem – deposit2。因为攻击时deposit2与redeem在同一tx中,interest应该为0:

2) 攻击阶段:

0xc09678fec49c643a30fc8e4dec36d0507dae7e9123c270e1f073d335deab6cf0

攻击者通过闪电贷获取大量dyna代币,先通过上一步的合约调用StakingDYNA. deposit将代币存储在StakingDYNA合约中,再直接调用StakingDYNA. redeem取回利息。

在攻击者第二次deposit时,StakingDYNA合约并未更新时间戳,计算利息的时间差错误计算为redeem – deposit1,而实际上应该为 redeem – deposit2。因为攻击时deposit2与redeem在同一tx中,interest应该为0:

攻击准备tx时间:

攻击准备tx时间:

实际攻击tx时间:

实际攻击tx时间:

- 选择跨链兑换平台的关键因素 - CoW DAO 131 浏览

- 什么是跨链DEX? - CoW DAO 302 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败与金库劫持 302 浏览

- 臭名昭著的漏洞摘要 #7:时间戳攻击、重入失败和金库劫持 293 浏览

- 区块链运营安全评估:基础设施保障 392 浏览

- 签名安全全景:四种签名体系的常见漏洞模式 444 浏览

- 法律红线不可触碰 | 最高法严打虚拟货币洗钱、逃汇,维护金融秩序稳定 419 浏览

- 如何实际构建安全的跨链托管、桥接和自动化而不被黑客攻击 580 浏览

- 智能合约审计面向下一代技术:AI与机器学习系统 – ImmuneBytes 450 浏览

- 如何撰写详尽的审计报告:来自实战的经验教训 388 浏览

- 共识与区块链:Web3 的经济安全 – ImmuneBytes 752 浏览

- 【安全月报】| 2 月加密货币领域因安全事件损失约 2.28 亿美 425 浏览