智能合约安全

SharkTeam:Rugpull工厂黑色产业链分析

- SharkTeam

- 发布于 2023-09-07 15:34

- 阅读 4353

近期发生了多起RugPull事件,SharkTeam安全研究团队对这些事件进行了详细分析。在分析过程中,我们发现BNBChain上的Rugpull工厂合约在过去一个月内已经发起了70多次Rugpull。接下来,我们将从资金溯源、欺诈行为模式等方面进行分析。鉴于篇幅所限,我们将主要分析SEI、X

近期发生了多起Rug Pull事件,SharkTeam安全研究团队对这些事件进行了详细分析。在分析过程中,我们发现BNB Chain上的Rugpull工厂合约在过去一个月内已经发起了70多次Rugpull。接下来,我们将从资金溯源、欺诈行为模式等方面进行分析。

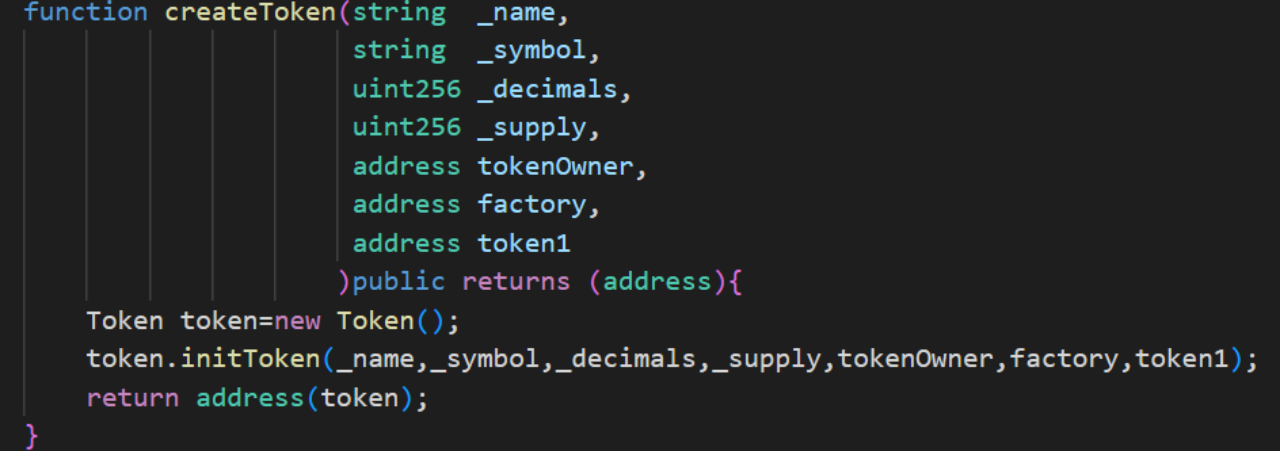

鉴于篇幅所限,我们将主要分析SEI、X、TIP和Blue几个代币事件。这些代币都是由代币工厂合约0xDC4397ffb9F2C9119ED9c32E42E3588bbD377696进行createToken操作创建的。

在createToken函数中,创建代币时需要传入以下参数:代币名称、代币符号、精度、供应量、代币所有者地址、创建代币对的工厂合约地址以及BUSD-T稳定币地址。其中,创建代币对的工厂合约使用了PancakeSwap的工厂合约,并且每个代币都有不同的所有者地址。

一、资金溯源

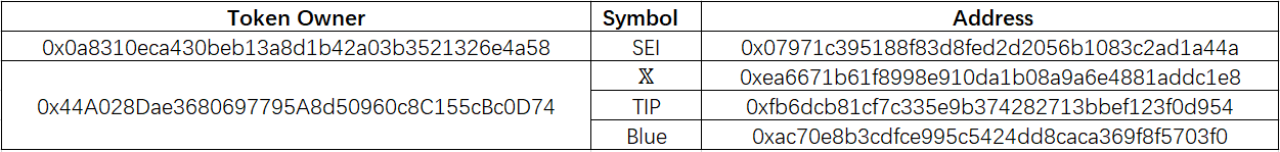

SEI、X、TIP和Blue代币的所有者地址、符号和合约地址如下图所示。其中,X、TIP和Blue的所有者地址为

0x44A028Dae3680697795A8d50960c8C155cBc0D74。

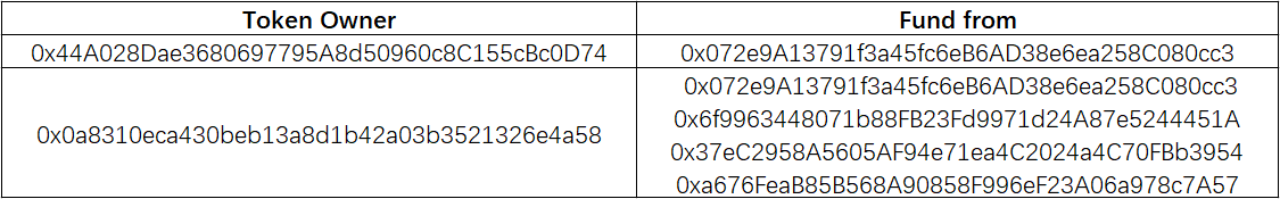

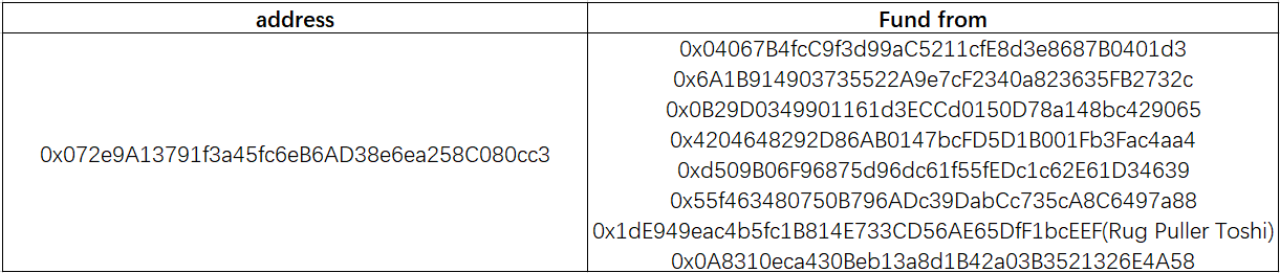

0x44A028Da的资金来自0x072e9A13791f3a45fc6eB6AD38e6ea258C080cc3,地址0x0a8310ec资金来自多个EOA账户,并且有一个共同地址

0x072e9A13791f3a45fc6eB6AD38e6ea258C080cc3。

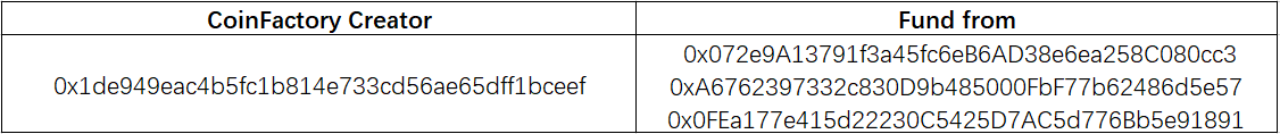

以下是代币工厂合约0xDC4397ffb9F2C9119ED9c32E42E3588bbD377696的相关信息。该工厂合约由地址0x1dE949eac4b5fc1B814E733CD56AE65DfF1bcEEF创建。地址0x1dE949ea的资金来自多个账户,其中共有一个资金来源地址为0x072e9A13791f3a45fc6eB6AD38e6ea258C080cc3。

地址0x072e9A13的资金来源如下:地址0x1dE949ea存在部分资金交互。其他地址也创建了工厂代币合约,并且是一些代币的Rug Puller。

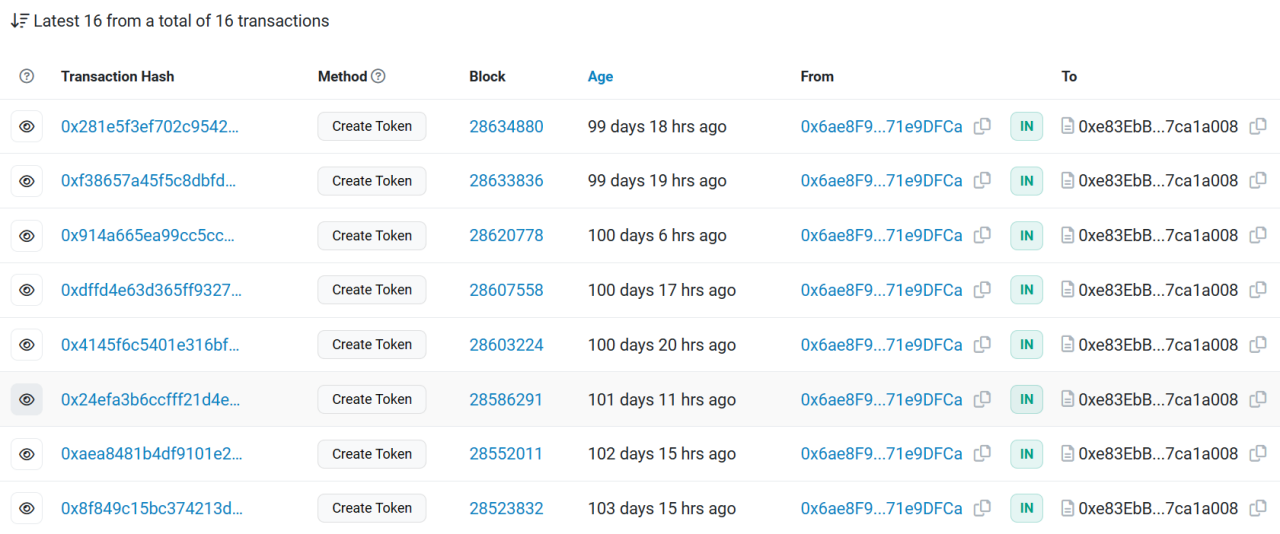

例如,0x04067B4fcC9f3d99aC5211cfE8d3e8687B0401d3的资金来自于0x6ae8F98830894518c939B0D0A5EF11c671e9DFCa。而0x6ae8F988创建了工厂合约0xe83EbBb4acc3d8B237923Ee333D04B887ca1a008。该工厂合约也进行了相同的代币创建行为:

我们选择其中一个代币进行分析,发现该代币存在 Rug Pull行为。

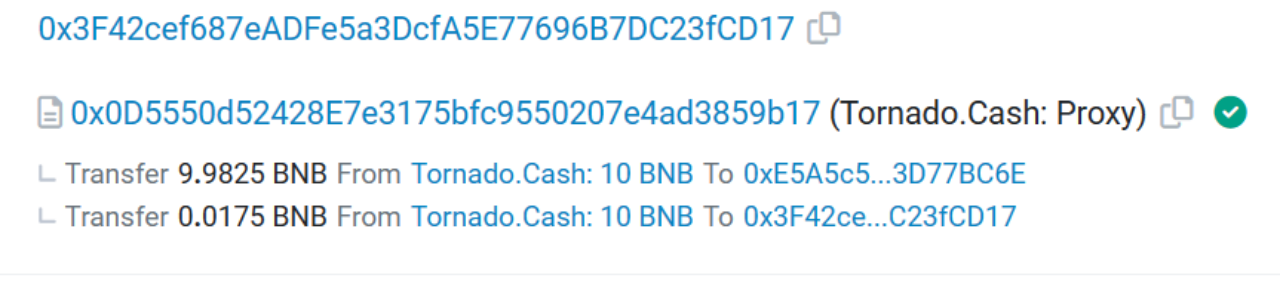

0x6ae8F988的资金部分来自于0xa6764FBbbFD89AEeBac25FCbB69d3E9438395e57,该地址的资金又是来自于0xE5A5c50980176Cc32573c993D0b99a843D77BC6E。地址0xE5A5c509的资金是由Tornado Cash地址提供,资金为10BNB。除了Tornado提供的资金外,还有一部分通过钓鱼和代币Rug Pull获得的利润。

此外,上述地址在接下来的Rugpull工厂欺诈行为模式中起着重要作用。

二、Rugpull工厂欺诈行为模式

让我们一起看看SEI、X、TIP和Blue几个代币的Rugpull工厂欺诈行为模式。

(1)SEI

首先,SEI代币所有者0x0a8310eca430beb13a8d1b42a03b3521326e4a58以1 u的价格兑换了249枚SEI。

然后, 0x6f9963448071b88FB23Fd9971d24A87e5244451A进行了批量买入和卖出操作。在买入和卖出操作下,代币的流动性明显增加,价格也发生了上涨。

通过钓鱼等方式宣传,诱惑大量用户购买,随着流动性增加,代币价格翻倍。

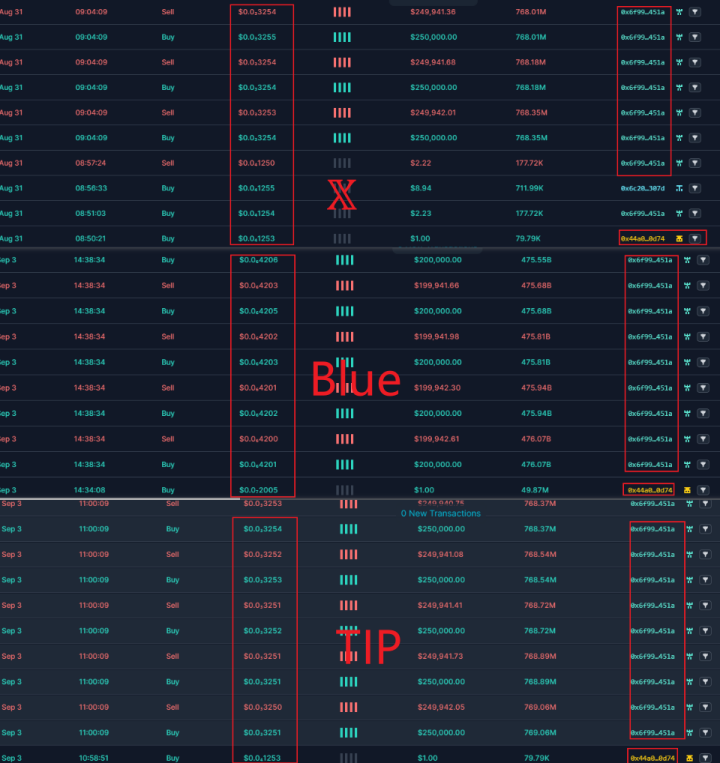

代币的价格达到一定的数值时,代币所有者进场sell操作进行Rugpull。可以从下图看出,进场收割时间段和价格都不同。

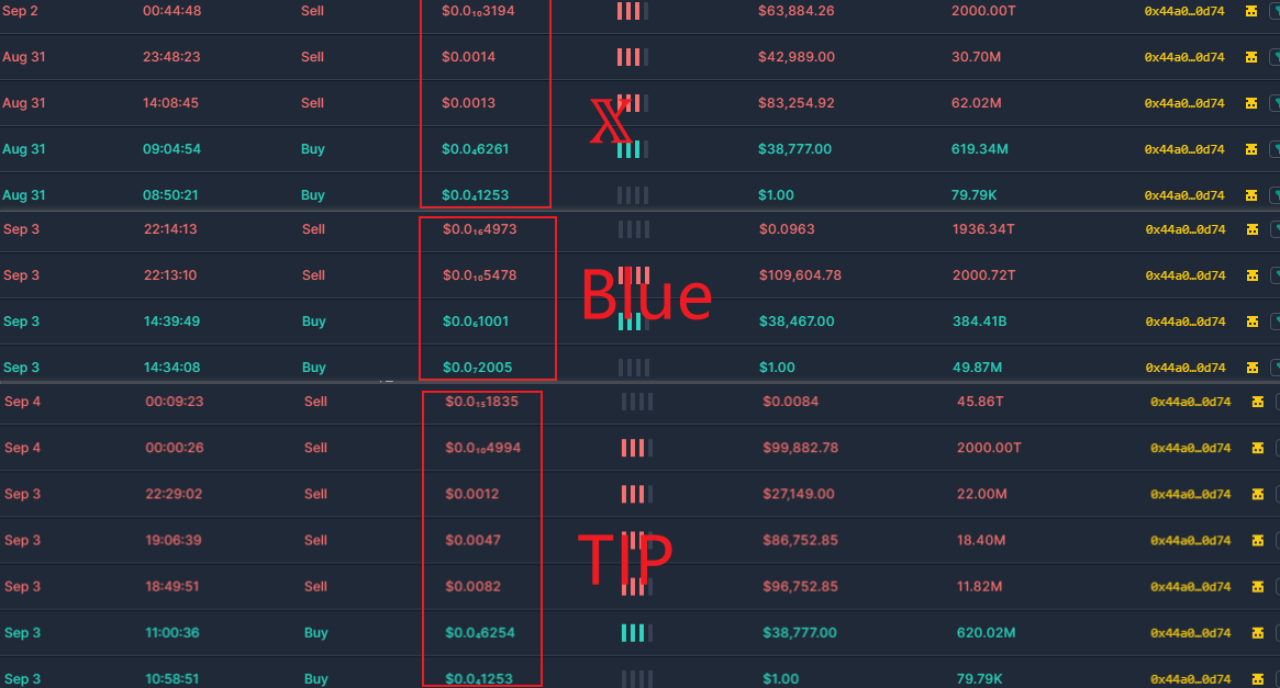

(2)X、TIP、Blue

首先X、TIP和Blue代币所有者0x44A028Dae3680697795A8d50960c8C155cBc0D74用1 u兑换了相应的代币。然后,和Sei代币一样。0x6f9963448071b88FB23Fd9971d24A87e5244451A批量的买入和卖出操作。在买入和卖出操作下,流动性明显增加,价格上涨。

然后通过钓鱼等一些途径宣传,诱惑大量的用户进行购买,随着流动性增加,代币价格也翻倍。

和SEI一样,代币的价格达到一定的数值时,代币所有者进场sell操作进行Rugpull。可以从下图看出,进场收割时间段和价格都不同。

SEI、X、TIP和Blue几个代币的波动图如下:

我们从资金溯源、行为模式中可以得知:

在资金溯源内容中,代币工厂的创建者和代币创建者的资金来自多个EOA账户。不同账户之间也有资金往来,其中一些通过钓鱼地址转移,一些通过之前进行代币Rugpull行为获取,还有一些通过tornado cash等混币平台获得。采用多种方式进行资金转移旨在构建复杂错综的资金网络。不同地址还创建了多个代币工厂合约,并大量生产代币。。

在分析代币Rugpull行为时,我们发现地址0x6f9963448071b88FB23Fd9971d24A87e5244451A是其中一个资金来源。操作代币价格时,也采用了批量方式。地址0x072e9A13791f3a45fc6eB6AD38e6ea258C080cc3也充当了资金提供者的角色,向多个代币持有者提供相应的资金。。

总而言之,这一系列行为背后有一个分工明确的Web3诈骗团伙,构成了一个黑色产业链,主要涉及热点搜集、自动发币、自动交易、虚假宣传、钓鱼攻击、Rugpull收割等环节,多发生于BNBChain。所发的Rugpull虚假代币都与行业热点事件紧密相关,具有较强的迷惑性和鼓动性。用户需时刻提高警惕,保持理性,避免不必要的损失。

About Us

SharkTeam的愿景是保护Web3世界的安全。团队由来自世界各地的经验丰富的安全专业人士和高级研究人员组成,精通区块链和智能合约底层理论。提供包括链上大数据分析、链上风险预警、智能合约审计、加密资产追讨等服务,并打造了链上大数据分析和风险预警平台ChainAegis,平台支持无限层级的深度图分析,能有效对抗Web3世界的高级持续性盗窃(Advanced Persistent Theft,APT)风险。已与Web3生态各领域的关键参与者,如Polkadot、Moonbeam、polygon、OKX、Huobi Global、imToken、ChainIDE等建立长期合作关系。

Twitter:<https://twitter.com/sharkteamorg>

Discord:<https://discord.gg/jGH9xXCjDZ>

Telegram:<https://t.me/sharkteamorg>

- 学分: 0

- 分类: 分析/报告

- 标签: