比特币的量子脆弱性:一种可控的风险

- coinshares

- 发布于 2026-03-19 10:52

- 阅读 13

文章深入探讨了量子计算对比特币加密安全的潜在威胁。指出虽然Shor算法和Grover算法在理论上可以挑战比特币的签名和哈希机制,但实际实现需要数百万逻辑量子比特,距今仍有至少十年以上的工程距离。比特币可以通过引入抗量子签名方案的软分叉进行防御,整体风险处于可控范围。

实用量子计算机在未来出现的非零可能性,持续引发了关于其对比特币密码学安全潜在影响的重大辩论。对于一个价值数万亿美元的价值存储系统来说,这当然既是健康的,也是必要的预防措施。然而,虽然这项技术提出了理论上的挑战,但实际风险仍然遥远,并且可以通过简单的措施加以解决。

对于机构投资者而言,理解这一问题需要将投机(以及不幸的是,大量为了私利的欺诈行为)与基于证据的分析区分开来。比特币的量子漏洞不是一个迫切的危机,而是一个可以预见的工程考量,有充足的时间进行调整。

关键点摘要

- 量子漏洞概述: 理论风险源于 Shor 算法暴露 ECDSA/Schnorr 中的密钥,以及 Grover 算法削弱 SHA-256;威胁尚远,仅限于 P2PK 地址中约 170 万个 BTC(占供应量的 8%),市场中断的潜力极小。

- 安全框架: 依赖椭圆曲线进行授权,依赖哈希进行保护;量子技术无法改变 2100 万个的上限,也无法跳过 Proof-of-Work。现代 P2PKH/P2SH 在花费前会隐藏密钥;25% 漏洞的说法夸大了可缓解的临时风险。

- 时间线与可行性: 在实际可行的时间内(少于 1 年)破解 secp256k1 需要当前逻辑 Qubits 数量的 10 到 100,000 倍;相关的量子技术至少还有 10 年之遥。长期攻击可能持续数年——可能在十年内变得可行;短期攻击(内存池攻击)需要少于 10 分钟的计算——除了在极长的时间跨度(几十年)内,否则是不可行的。

- 激进干预的优点:(例如:针对 QR 格式的软/硬分叉或销毁Coin):主动保护网络,抵御意外的技术突破,提供迁移路径,释放适应性信号,增强投资者信心。

- 激进干预的缺点: 未经审查的加密技术带来的 Bug 风险;可能在未证明或效率低下的解决方案上浪费稀缺的开发资源;假设休眠的Coin已丢失,导致强迫/盗窃;威胁中立性;侵蚀产权、去中心化、不可篡改性和信任。

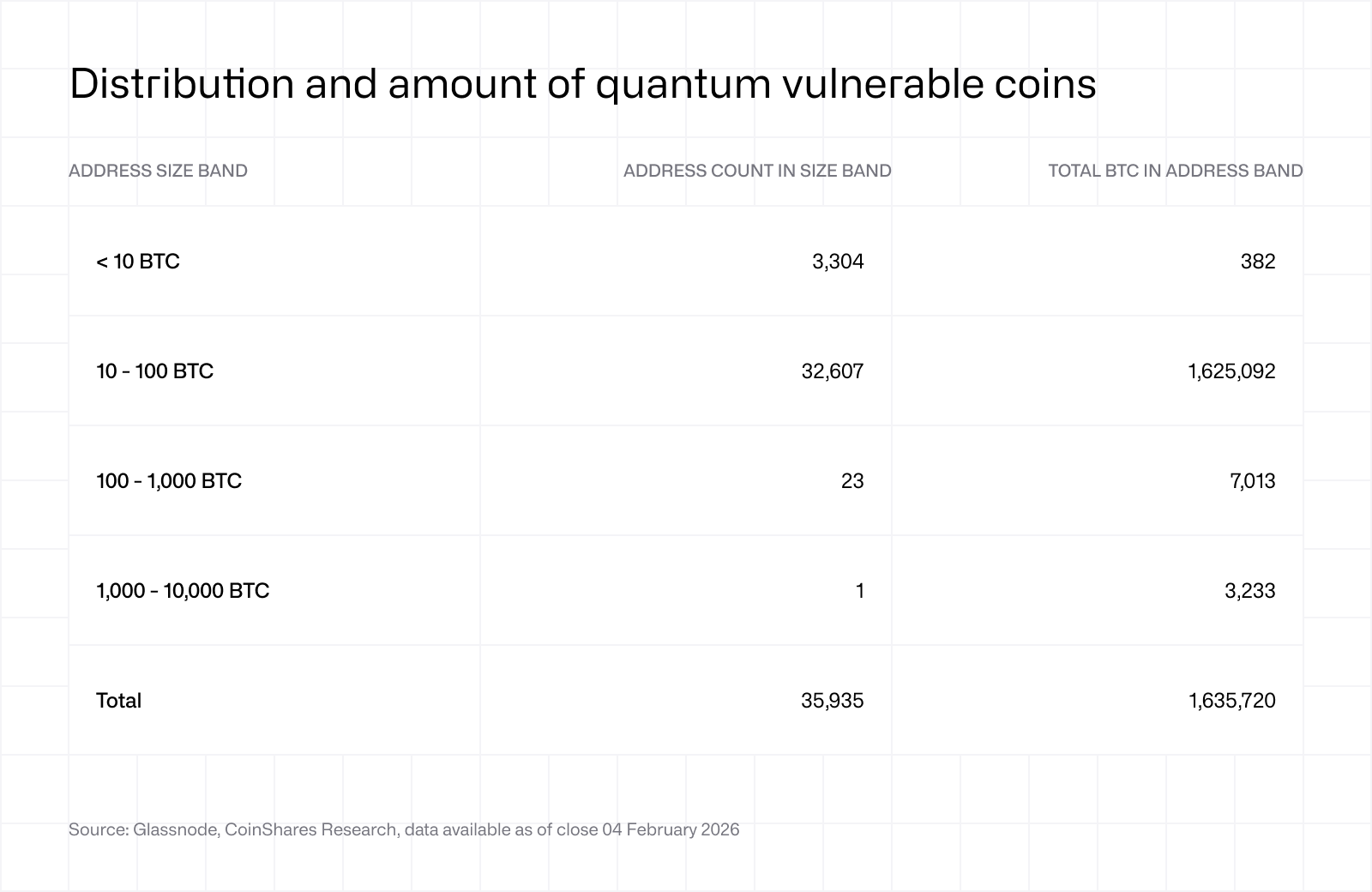

- 市场影响: 实际上仅限于约 1 万个 BTC,这些Coin可能会因为私钥被破解而突然且意外地进入市场;最终情况将类似于常规交易;持有者可以自愿迁移;剩余的Coin分布在 3.4 万个独立的、每个约 50 BTC 的地址中,即使拥有最乐观的技术突破,也要花上几千年才能被盗取。

正确分析问题需要深度和细微差别

比特币的安全框架依赖于两个主要的密码学元素:用于交易授权的椭圆曲线数字签名算法(secp256k1 上的 ECDSA 或 Schnorr),以及用于挖矿和地址保护的哈希函数,如 SHA-256。ECDSA 创建非对称密钥对,其中在经典系统上从公钥推导私钥在计算上是不可行的。SHA-256 提供单向哈希,具有同样不可行的逆向性。

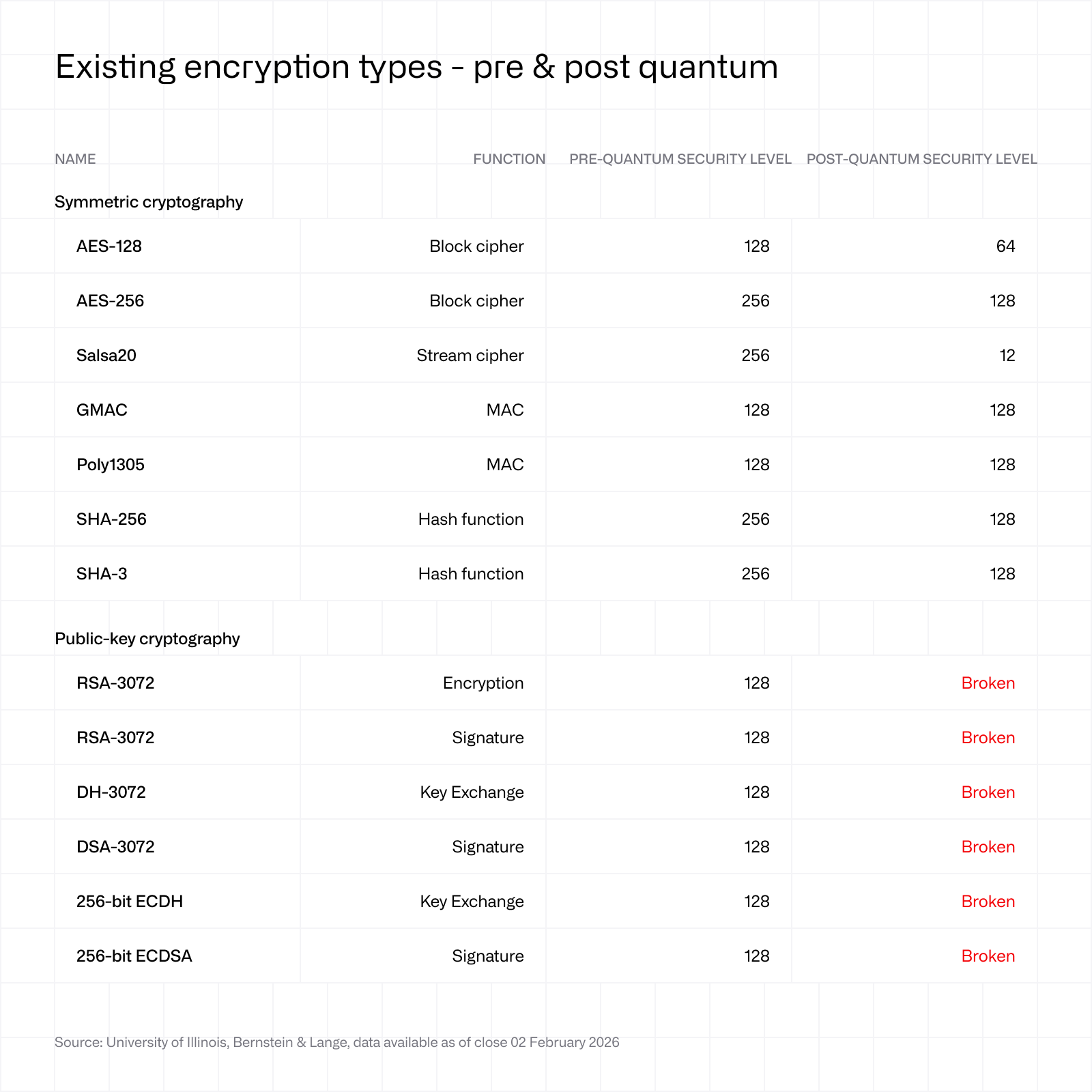

量子算法引入了特定的担忧。一个常见的误解是它们会破坏作为系统的密码学,但事实并非如此。下面,我们总结了实用量子计算机对一系列常见密码学函数的影响。

目前的主要问题是用于授权比特币交易的 256 位 ECDSA(现在是 Schnorr,但也面临同样的问题)签名算法。Shor 算法可能会解决椭圆曲线底层的离散对数问题,如果公钥暴露,就会暴露私钥。

Grover 算法将 SHA-256 等对称哈希的有效安全性从 256 位降低到 128 位,但这仍然使得暴力攻击因巨大的计算需求而变得不切实际,从而保持了受哈希屏蔽的地址的安全。至于挖矿,量子计算机可能是一个相当快的挖矿计算机,但与 ASIC 相比是否经济尚不清楚(而且考虑到比特币内置的自动难度调整,这也不重要)。重要的是,量子计算无法改变比特币固定的 2100 万个供应上限,也无法绕过区块验证的 Proof-of-Work 要求。

风险暴露仅限于公钥可见的地址,主要是遗留的 Pay-to-Public-Key (P2PK) 输出,这些输出持有约 160 万个 BTC——约占总供应量的 8%。然而,这些Coin中只有 10,200 个位于 UTXO 中,如果它们被量子计算机窃取,可能会导致任何明显的市场波动。剩下的约 160 万个全部位于 32,607 个独立的、约 50 BTC 的 UTXO 中,即使在量子计算技术进步最乐观的情况下,也需要数千年才能解锁。

更现代的地址格式,如 Pay-to-Public-Key-Hash (P2PKH) 或 Pay-to-Script-Hash (P2SH),将公钥隐藏在哈希之后,在资金被花费之前保持安全。关于 25% 脆弱性的说法通常包括临时风险,例如重复使用的交易所地址,这些风险可以通过最佳实践轻松缓解,并且在变得危险之前会有长达数年的技术进步警告,为简单的行为改变留出充足的时间。

我们离危险区域还很远

截至 2026 年初,量子威胁并不迫切。破解 secp256k1 将需要拥有数百万个逻辑 Qubits 的量子系统——这远远超出了当前的能力。

根据研究人员的说法,为了在一天内反推公钥,攻击者需要一台具备目前尚未实现的容错和错误限制性能的量子计算机,以及 1300 万个物理 Qubits——大约是目前最大的量子计算机的 100,000 倍 [1]。为了在一小时内破解它 [2],它必须比目前的量子计算机强大 300 万倍。“要破解目前的非对称加密,需要数百万个 Qubits。Google 目前的计算机 Willow 是 105 个 Qubits。一旦你再增加一个 Qubits,维持相干系统的难度就会呈指数级增加”,网络安全公司 Ledger 的 CTO Charles Guillemet 向 CoinShares 证实。

最近的进展,包括 Google 等公司的演示,代表了进步,但仍未达到对比特币进行现实世界攻击所需的规模。估计显示,密码学相关的(不一定具有实际危险性)量子计算机可能要到 2030 年代或更晚才会出现,一些分析预计需要 10-20 年。

长期的暴露,如 P2PK 地址,届时将容易受到计算时间可能在数年量级的攻击。短期的暴露,如交易期间在内存池中可见的公钥,则要求在不到 10 分钟内完成计算。

激进干预的优缺点

通过激进干预来解决这一问题的提议,例如在未经审查或技术尚未成熟的抗量子(Quantum-Resistant)地址格式中进行软分叉,或者更糟糕的是,通过硬分叉销毁易受攻击的Coin,这些都需要极度谨慎。此类行动不仅可能通过无意中引入关键 Bug 而导致意料之外的技术灾难,还可能破坏比特币产权和去中心化的核心原则,在不必要的情况下侵蚀信任。

在支撑它们的密码学被完全理解和证明之前引入新的地址格式是极具风险且不可取的。我们必须记住,在实用的量子计算机出现之前,我们无法知道抗量子密码学是否经得起证明。此外,如果我们过早选择抗量子地址,我们就有可能在实施最终被证明即使不是完全失效或过时,至少也是效率低下的解决方案上浪费稀缺的开发资源。

我们根本无法知道这些易受攻击的Coin是处于休眠状态还是已经丢失,长期不活跃地址偶尔的变动证明了这一点。持有者有足够的机会自行迁移资金,如果量子能力有所进步,未申领的资产可以自然过渡。

在可预见的未来,市场影响似乎有限。只有一小部分易受攻击的 BTC(某些 P2PK 类别中的约 10,200 个)在被迅速且突然破解时可能会影响流动性。这些事件可能看起来更像是常规的大规模交易,而不是造成系统性破坏。更令人担忧的是维护比特币的不可篡改性和中立性,过早的协议更改可能会危害到这一点。

一个可行且防御性的演进

保护比特币免受量子风险的影响是可行且非破坏性的。“比特币可以采用后量子签名。Schnorr 签名通过为更多升级铺平道路,比特币可以继续进行防御性演变”,密码学家 Adam Back 博士告诉 CoinShares。

软分叉可以引入抗量子签名,从而实现新密码学标准的无缝集成。现有的提案,如比特币改进提案 (BIPs),概述了这种演变的路径。用户可以自行决定将资金迁移到安全地址,同时监测量子技术的发展——或许可以将暴露的遗留堆栈作为进展的指标。

对于机构投资者而言,核心见解是量子风险是受控的,且解决的时间线很长。比特币的架构提供了内置的弹性,能够进行主动调整。作为数字时代的硬通货(Sound Money),比特币值得基于其基本面而非夸大的技术威胁进行考量。

脚注

[1] “物理 Qubits”的估算是一件有点棘手的事情,因为存在许多不同类型的 Qubits,且它们的性能或特性各不相同。考虑到读者的知识水平,我们在本文中选择了易读性、简化和普遍性,而非纯粹的精确性。

[2] 这被认为是关键的漏洞时间窗口,因为即使隐藏在 SHA-256 之后的公钥,在被花费但仍在等待矿工将其添加到区块的过程中,也会在短时间内对网络可见。

- 原文链接: coinshares.com/us/insigh...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 通过帧交易实现原生临时密钥轮换 - 密码学 22 浏览

- 历经五十年,默克尔树依然至高无上 133 浏览

- 比特币正迎向量子就绪挑战 304 浏览

- 简单的量子抗性签名和清晰的升级路径 215 浏览

- 重新审视 Falcon 签名聚合:优化抗量子 Mempool 传输 10 浏览

- 如果后量子以太坊根本不需要签名会怎样?- zk-s[nt]arks 7 浏览

- 以太坊为何需要一个动态可用协议 - 共识 258 浏览

- 原生账户抽象:最新进展和待定提案 (Q1/26) 203 浏览

- PKI (公钥基础设施)已变:量子时代与谷歌的默克尔树证书方案 326 浏览

- 为比特币的量子抗性研究基于哈希函数的签名方案(四) 573 浏览

- 来点MAYO,搭配你的油和醋吗? 375 浏览