登录 后可观看高清视频

精简以太坊第二部分: PQ 签名和 Poseidon

9次播放

6小时前

视频 AI 总结:

本期“零知识”播客是“精益以太坊”迷你系列节目的第二集,由以太坊基金会的密码学研究员 Benedikt Wagner 和 Dmitry Korvatovich 担任嘉宾。节目深入探讨了后量子签名技术,特别是 LeanSig。该方案是一种基于哈希的多签名机制,旨在取代以太坊共识层中易受量子攻击的 BLS 签名,以实现量子安全。讨论内容涵盖了 LeanSig 的设计原理、安全权衡、编码挑战以及对核心哈希函数 Poseidon 的持续密码分析。

视频中提出的关键信息:

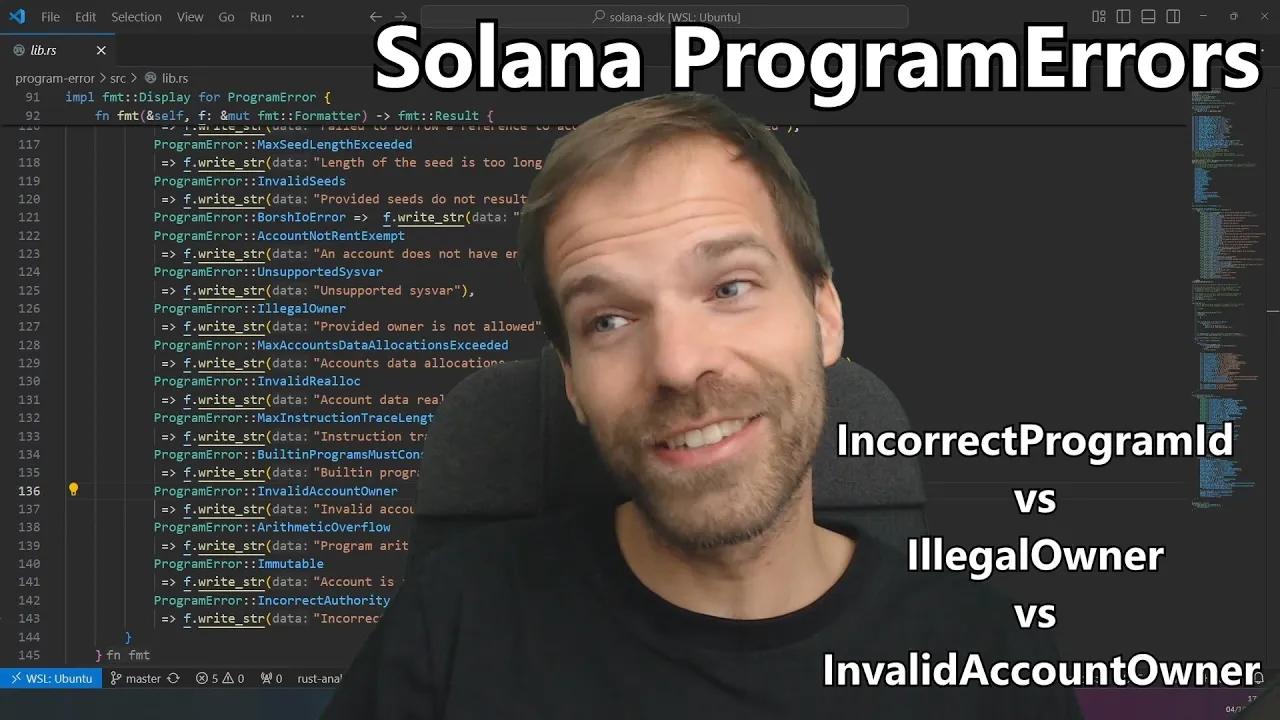

- 核心问题与解决方案: 以太坊共识目前使用的 BLS 签名易受量子计算机攻击。LeanSig 被提出作为一种基于哈希的后量子多签名方案,旨在提供量子安全且可聚合的替代方案。

- LeanSig 的工作原理:

- 它从一次性签名(one-time signature)开始,然后通过 Merkle 树构建一个可支持多次签名(例如 2^32 次,足以支持数百年)的方案。

- 聚合功能通过使用通用 SNARK(零知识简洁非交互式论证)实现,SNARK 证明了对一系列有效签名的了解,其输出即为聚合签名。

- 设计权衡与优化:

- LeanSig 的设计涉及签名大小与性能(哈希计算量)之间的权衡。为了优化 SNARK 验证器的电路大小,通常需要增加证明者的工作量。

- “超立方体顶部”(Top of the Hypercube)优化旨在进一步减小签名并加快验证,但其复杂的编码方式在 SNARK 环境中仍面临挑战,目前正在通过新的形式化模型进行安全分析。

- 安全分析方法:

- 为了减小签名大小,需要使用输出较小的哈希函数,这要求对方案进行更严格(tight)的安全分析。

- 研究人员正从传统的“随机预言模型”(random oracle model)转向更保守的“标准模型”(standard model),通过定义哈希函数的具体安全属性(如目标碰撞抗性、原像抗性)来证明方案的安全性。

- Poseidon 哈希函数:

- Poseidon 是 LeanSig 设计的核心哈希函数,目前主要关注其针对小素数域优化的新版本。

- 通过“Poseidon 倡议”(Poseidon Initiative)等项目,社区正积极对其进行密码分析,以建立对其安全性的信心。尽管已发现一些弱点,但其安全裕度仍在可接受范围内。

- 节目录制时,尚未考虑到 Mertz 和 Garcia 对 Poseidon 的最新攻击。

- 其他相关工作: 视频还简要提及了 ZK Summit 会议、ZK Mesh Plus 订阅服务,以及对 Plonky3 库中 Merkle 树实现进行安全分析的“十亿美元 Merkle 树”论文。