什么是Sybil抵抗?理解Sybil攻击的关键

- Cyfrin

- 发布于 2024-12-22 10:31

- 阅读 2462

Sybil攻击是指恶意行为者创建多个假身份来控制区块链网络,极大地威胁到网络的完整性和安全性。本文详细介绍了Sybil抗性、Sybil攻击的类型及其后果,并探讨了各种防范措施,如工作量证明、权益证明和身份验证机制等,以增强区块链网络的安全性和韧性。

Sybil 攻击破坏了区块链网络的完整性和安全性。本文探讨了 Sybil 抵抗的含义、其后果及缓解措施。

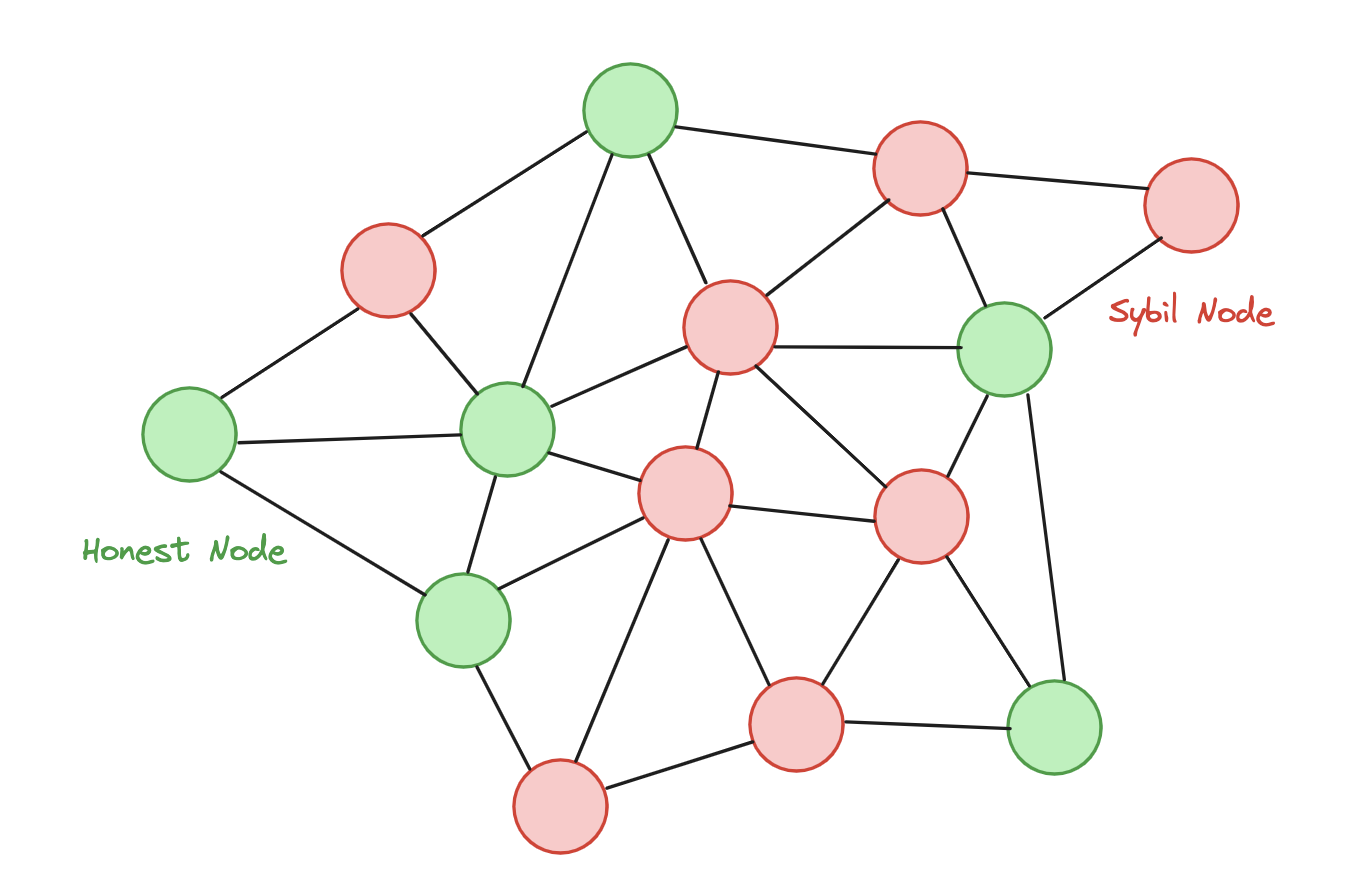

Sybil 攻击发生在恶意行为者创建多个假名身份或节点以控制点对点 (P2P) 网络时。 Sybil 攻击会破坏区块链网络和智能合约的完整性和安全性。

本文探讨了 Sybil 抵抗的意义,以及 Sybil 攻击,考察它们的重要性、后果和缓解策略。

什么是区块链 Sybil 攻击?

Sybil 攻击是一种恶意行为,攻击者创造多个假身份或节点,以获得对网络的过度影响力或控制权。

这些身份被称为 Sybil 节点,由一个实体控制,但在网络中表现为不同的实体。通过控制网络节点的显著部分,攻击者可以操纵交易、干扰通信并破坏共识机制。

John R. Douceur 在名为 “Sybil 攻击” 的研究论文中提出了这一术语,他描述了使用身份验证作为抵御 Sybil 攻击的一种缓解措施。

区块链 Sybil 攻击的类型

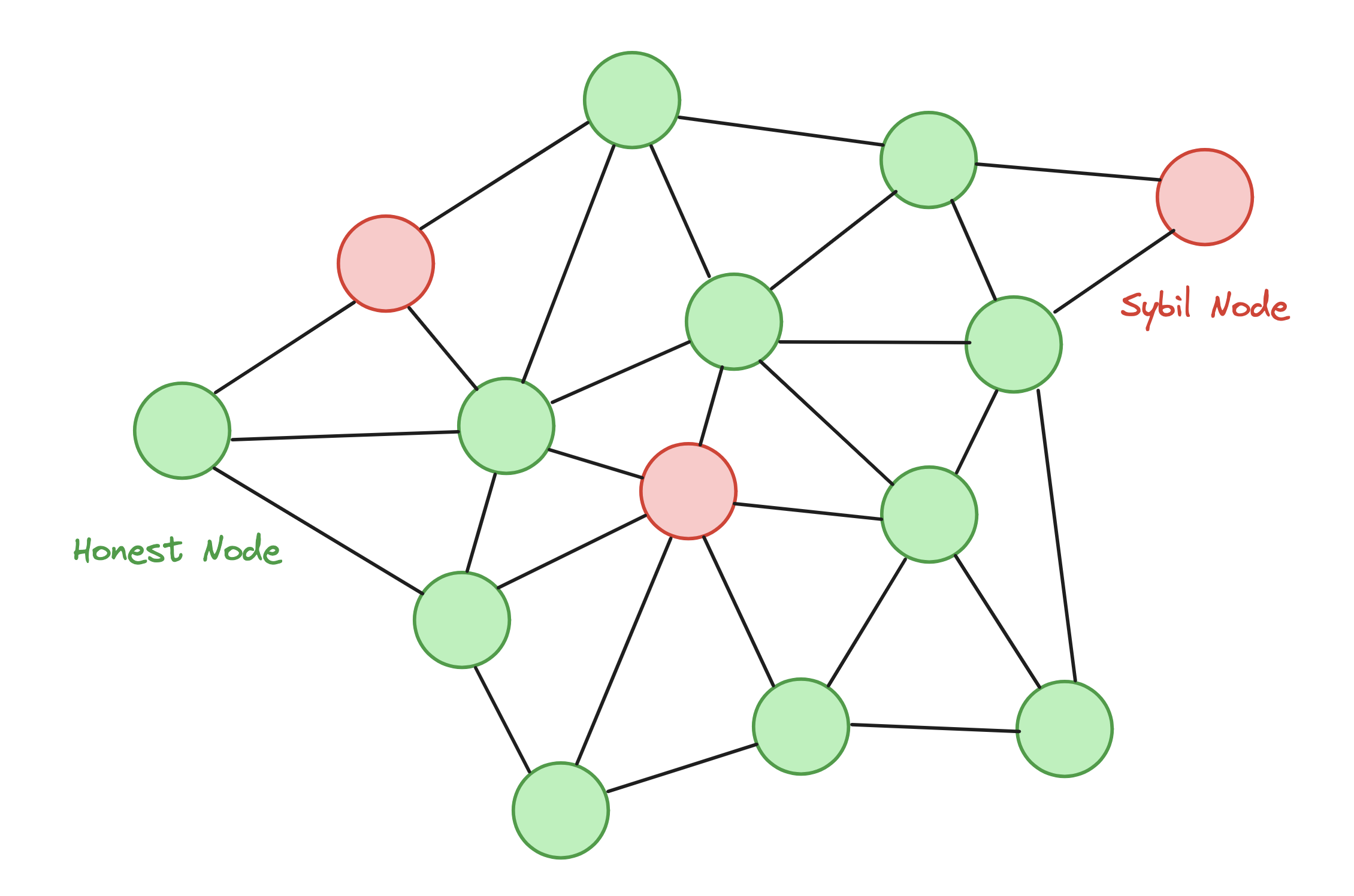

直接 Sybil 攻击

涉及一个或多个节点假冒网络中的多个真实节点。真实节点在不知道这些 Sybil 节点的欺诈性本质的情况下,与这些节点直接互动。

直接 Sybil 攻击 - Sybil 节点感染诚实节点的网络

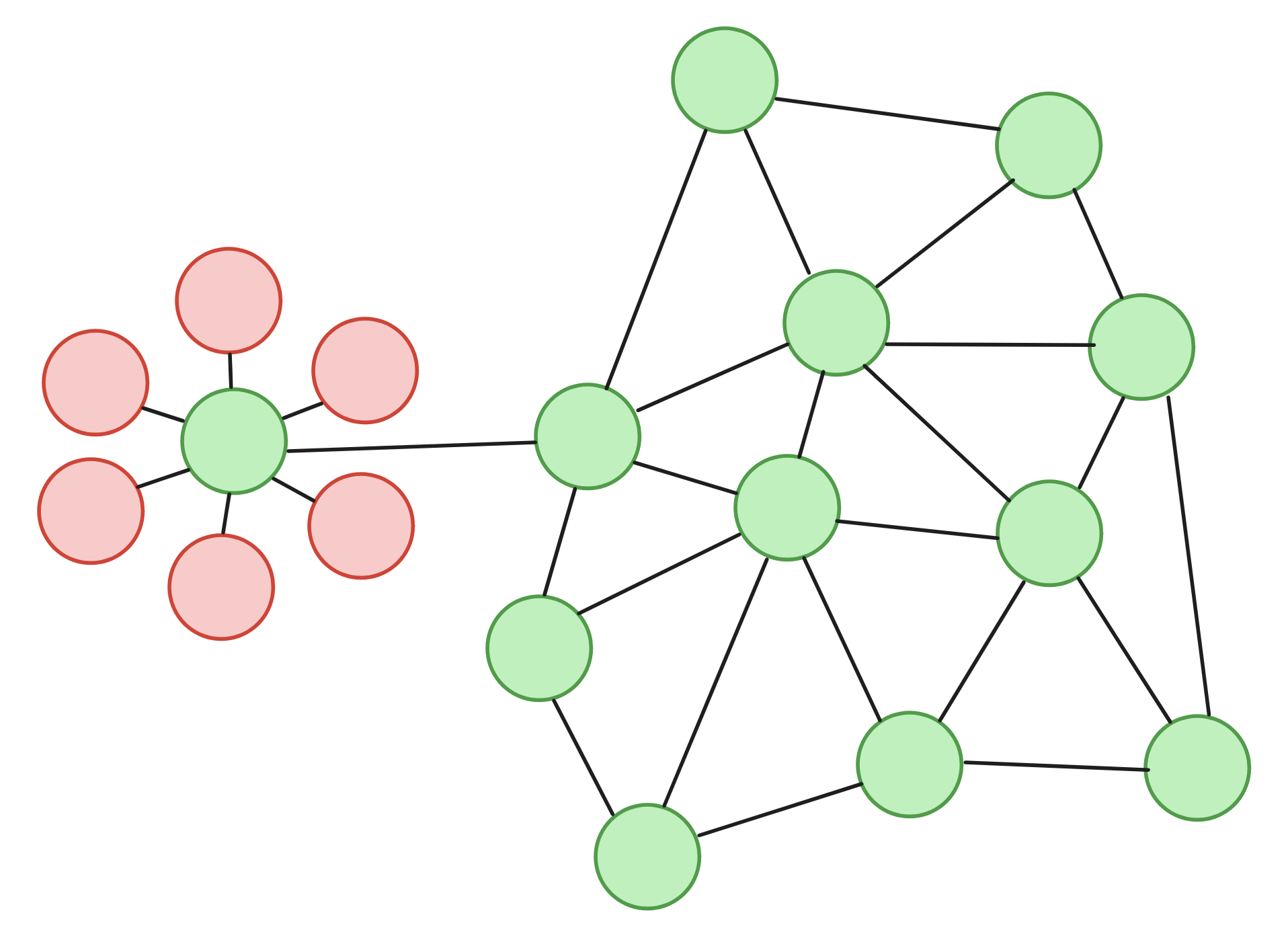

间接 Sybil 攻击

Sybil 节点和普通节点在此类攻击中扮演角色,但它们之间没有直接交互。相反,Sybil 节点影响一个中介节点。这个受到影响的节点然后表现出恶意,与其他节点互动,代表 Sybil 节点,使得 Sybil 节点可以在不被检测的情况下影响网络。

间接 Sybil 攻击 - Sybil 节点孤立一个中介节点

区块链 Sybil 攻击的影响

Sybil 攻击对区块链网络的分布特性构成严重威胁。

区块链依靠在节点之间达成 共识 来验证交易并维护分类账的完整性。然而,如果恶意行为者控制了许多节点,他们可以倾斜共识过程以谋取自身利益。

这可能导致:

1. 网络碎片化:

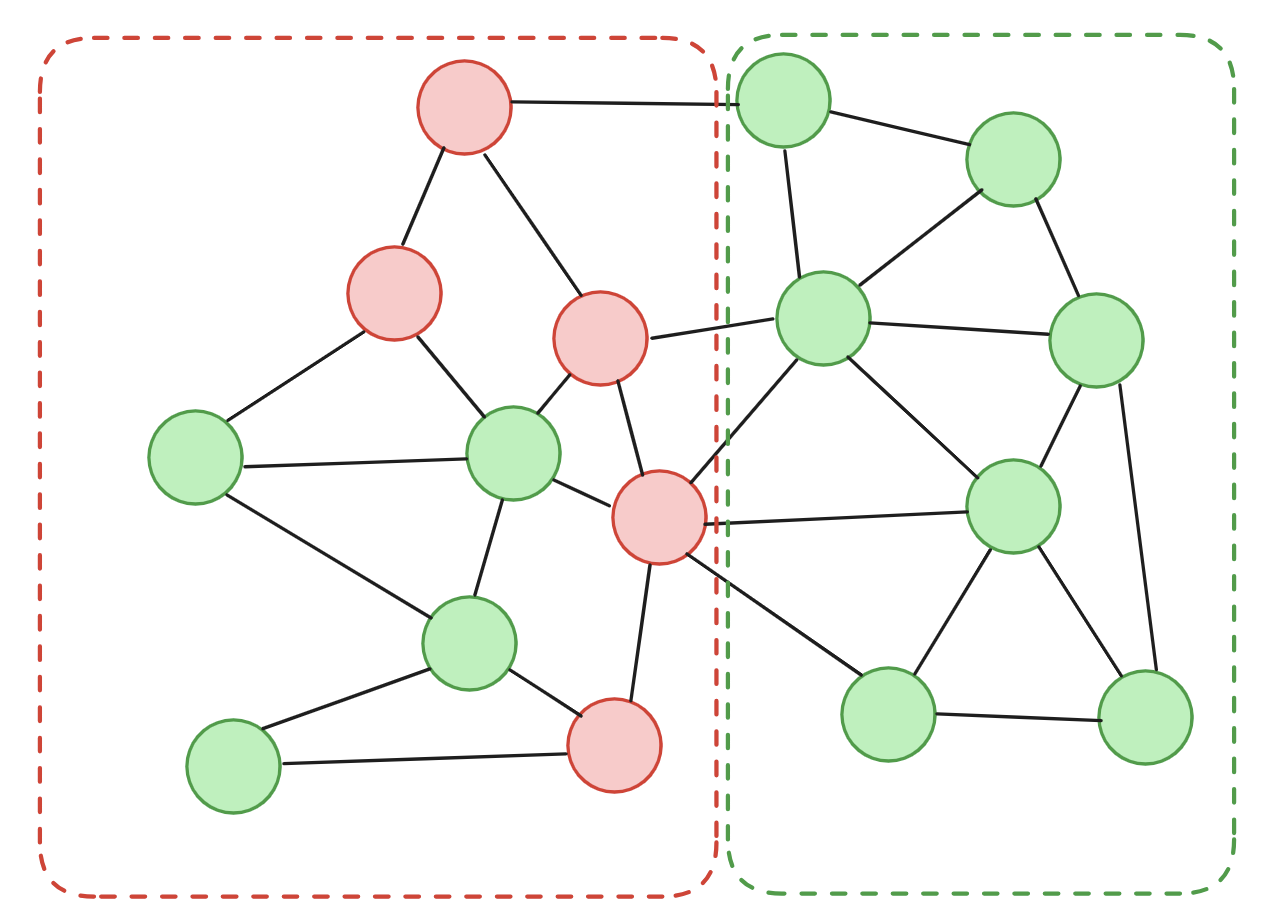

网络碎片化发生在区块链网络中节点之间的通信被破坏或受损时。

在 Sybil 攻击中,攻击者将节点与网络的其他部分隔离,使其无法参与共识过程或接收有效的交易信息。

这可能导致区块链状态的不一致,因为不同的网络部分可能对共享信息有不同的看法。

Sybil 攻击导致网络碎片化。

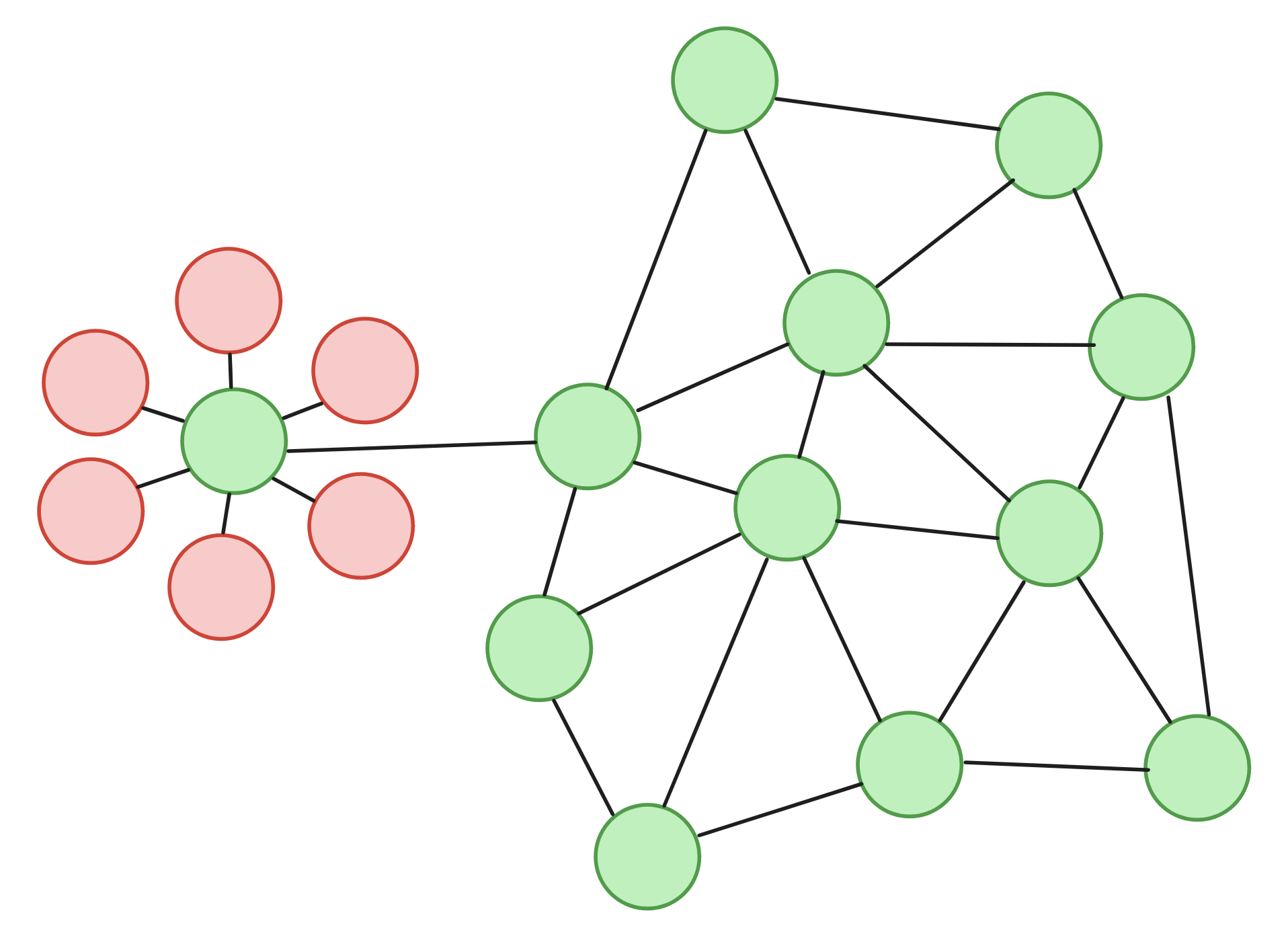

2. 日蚀区块链攻击:

日蚀攻击针对区块链网络中的单个节点,将其与网络的其余部分隔离,并向其提供虚假或操控的信息。

这种隔离使得节点无法准确验证交易或参与共识过程。

在 Sybil 攻击中,攻击者可能创建许多 Sybil 节点包围一个目标节点,有效地将其从网络中日蚀。然后,攻击者可以向目标节点提供虚假的交易信息或操纵其对区块链状态的看法。

Sybil 攻击导致日蚀攻击

3. 51% 区块链攻击:

在 51% 攻击中,恶意实体获得大部分网络的挖矿能力(如工作量证明 (PoW))或权益(如权益证明 (PoS)),使其能够操控交易、阻止确认并可能逆转交易。

Sybil 攻击可以作为 51% 攻击的前奏,使攻击者能够积累大量节点,然后可以利用这些节点控制网络资源的相当一部分。一旦攻击者获得多数控制权,他们就可以执行 51% 攻击。

拥有多数控制权的攻击者可以进行多种恶意活动,包括 双重支付,即多次花费同一数字货币,阻止来自其他参与者的交易,或逆转已确认的交易。

Sybil 攻击导致 51% 攻击

什么是 Sybil 抵抗?保护免受区块链 Sybil 攻击

Sybil 抵抗意味着能够抵御 Sybil 攻击,因此这些攻击发生在恶意行为者创建多个假名身份或节点以控制点对点 (P2P) 网络时。 Sybil 抵抗设计包含各种机制,以阻止区块链网络中的 Sybil 攻击。这些机制对攻击者施加 经济成本 或其他障碍,并增强网络的整体韧性。

示例包括:a) PoW: 参与者必须投资计算资源来解决计算密集型难题,从而为潜在攻击者创建显著的经济障碍。b) PoS: 参与者必须抵押资产作为担保来验证交易并保护网络,给恶意行为创造经济上的不利。c) 独特身份证明: 节点被要求提供无法轻易复制的唯一标识符,确保网络中参与者的真实性和唯一性。

拜占庭容错(BFT) : 该机制确保网络即使在恶意节点试图破坏共识过程的情况下仍保持韧性,从而增强网络的整体安全性。

声誉系统和社会信任图

引入声誉系统并利用社会信任图可以通过评估节点的诚实性和行为来减轻 Sybil 攻击者的影响。声誉系统允许节点基于其历史行为获得信任,诚实和可靠的节点会积累更高的声誉。同时,社会信任图分析区块链网络中节点的连接,采用稀疏度指标和用户特征等方法对网络进行细分。目标是通过识别 Sybil 节点来对网络进行细分,同时防止诚实节点被操纵。尽管这些机制为抵御 Sybil 攻击提供了防护,但它们可能仍然对小规模渗透保持脆弱。

身份验证

实施身份验证机制可以通过确保每个节点代表一个独特且可识别的实体来减轻 Sybil 攻击。a) 直接身份验证: 中央权威验证远程身份。

b) 间接身份验证: 已被接受的身份为远程身份的有效性担保。

此外,人身份验证或人格证明 (PoP) 超越传统的身份验证,通过确保每个节点代表一个真实的人或实体。可以采用生物识别认证或政府签发的数字身份等先进技术进行强大的人身份验证。

链上身份验证 和 Sybil 抵抗

链上身份解决方案旨在通过提供一个机制来验证和认证区块链网络中的参与者身份,从而解决 Sybil 攻击的问题。

通过将身份验证直接集成到区块链上,这些系统增强了安全性、信任和问责制,同时减轻了恶意行为者创建多个假身份以操控网络共识的风险。

一些流行的身份验证解决方案包括:

-

World ID : World ID 是一种通用的人格证明。旨在作为互联网的“人类护照”,利用去中心化的身份验证。它使用一种称为 Orb 的硬件生物识别设备进行眼部扫描,并通过零知识证明在保护隐私的方式中进行身份验证。World ID 建立了个人身份的可验证和防篡改记录,减少身份欺诈或冒充的可能性。

-

PolygonID : PolygonID 集成在 Polygon 区块链网络中,提供用户一个去中心化的身份管理解决方案。PolygonID 使用 可验证凭证(VC),包括 KYC、会员证明、政府身份证等,用户可以申领这些凭证并被验证者接受。

-

Gitcoin 护照 : Gitcoin 护照将身份验证功能扩展到 Gitcoin 平台,为用户提供了简化且安全的方式来认证他们的身份并参与社区驱动的倡议。通过 Gitcoin 护照,用户可以建立与其在 GitHub 生态系统中的贡献和互动(例如关注者、星标、GitHub OAuth、分叉等)相关的验证身份,并获得称为 印章 的可验证凭证。护照 是与以太坊地址关联的 唯一去中心化标识符 (DID),存储在 Ceramic 网络上。然后可以使用该 DID 查找用户的 印章 数据,这是一个 VC 的集合。

-

Disco : Disco 是一种去中心化的社交验证协议,使用户能够跨各种应用程序和平台验证他们的身份。Disco 的工作原理类似于 Gitcoin,用户的背包中的 DID 作为以太坊地址(电子邮件、网站或比特币地址等)的别名,允许用户收集与背包相关联的 VC。

Sybil 攻击在智能合约中的应用

智能合约同样容易受到 Sybil 攻击。在依赖智能合约的去中心化应用 (dApps) 中,当攻击者可以执行多个应该被限制的操作(如铸造)或获得多数(如治理代币)时,Sybil 攻击可能发生:

-

DAO 和治理: DAO 通常依靠治理代币的份额来决定个人的投票权。如果发放这些治理代币的智能合约易受 Sybil 攻击,则攻击者可以通过假冒 DAO 中的多个个体或获得多数代币来获取大多数投票权。这本质上是 51% 攻击。

-

NFT 铸造: 一些 NFT 铸造限制了个人能铸造的 NFT 数量。例如,包括活动的代金券或票。如果这些智能合约容易受到 Sybil 攻击,攻击者就可以通过假冒多个不同身份来铸造多个 NFT。当合约对某个地址的铸造数量有限制时,通常会发生这种情况。

攻击者使用智能合约递归部署多个智能合约。从子合约的构造函数中,他们:

-

铸造 NFT。

-

将 NFT 发送到他们的钱包。

-

自毁子智能合约。

由于所有执行都在构造函数中进行,因此不会在链上存储字节码,并且检查字节码的汇编调用会通过(防止智能合约铸造)。攻击者将能够利用该系统。

- 铸造中的 Sybil 攻击缓解 - 链下签名: 通过使用链下签名,可以通过要求用户获得链下签名以铸造,来缓解上述智能合约利用。这被称为 签名铸造。有关 ECDSA 签名的更多信息,请参见以下文章:更多信息。

示例漏洞:Sybil 攻击

-

Adidas NFT 发售 : 2021 年,Adidas 与 GMoney、PUNKS 漫画和无聊猿游艇俱乐部发布了一系列 NFT。 NFT 销售限制为每人(每个钱包) 2 个。然而,攻击者能够在单笔交易中购买 330 个 NFT。他们部署了一个智能合约,生成 165 个子智能合约,每个合约从 Adidas 智能合约中铸造 2 个 NFT,然后将 NFT 转移到他们的以太坊地址。

-

Verge : 2021 年,Verge 网络遭受了超过 560,000 个区块重组,导致其历史上最大的重组之一,原因是一场 51% 攻击。

-

TOR 攻击: 在 2014 年和 2020 年,Tor 网络,一个点对点私人对话网络,遭受了 Sybil 攻击,影响了其用户的个人数据。

总结

Sybil 攻击对区块链网络和智能合约的完整性和安全性构成重大威胁。

了解其机制和影响对于制定有效的缓解策略至关重要。通过利用防范措施,例如经济成本、声誉系统和 Sybil 抵抗设计,区块链生态系统可以增强对这些攻击的韧性。

此外,去中心化的人格证明解决方案为增强去中心化系统内的安全性和信任提供了有希望的途径。

随着 Sybil 攻击的演变和适应,持续的研究和创新对保护区块链网络和智能合约的完整性和去中心化至关重要。

对你的协议进行审计显著降低了攻击发生的几率。

- 原文链接: cyfrin.io/blog/understan...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 期待 POAP 的新篇章 77 浏览

- 加密货币是AI代理的银行 172 浏览

- 混沌智能体:AI网络安全新挑战 119 浏览

- 跨区块链的可升级性模式分析 – ImmuneBytes 253 浏览

- Solana 对比 Near 区块链 – ImmuneBytes 260 浏览

- zkMesh:2026年2月回顾 396 浏览

- RWA安全标准:ERC-3643 与 ERC-1400 比较 283 浏览

- 新帖子 – ImmuneBytes 387 浏览

- DeFi 介绍 - CoW DAO 402 浏览

- 每个团队都需要的5个关键OpSec步骤 375 浏览

- 后量子时代,我们如何保护隐私 405 浏览

- 为机器人募资:发展agent资本市场 511 浏览