谷歌警示量子计算威胁:区块链如何迈向抗量子架构

- rubiksweb3

- 发布于 1天前

- 阅读 25

谷歌通过SP1 zkVM生成的零知识证明,揭示了量子计算可在短时间内破解比特币和以太坊的加密体系。文章分析了量子攻击的三种模式,探讨了STARKs等哈希加密技术在抗量子攻击中的优势,并梳理了StarkNet、Zcash和以太坊等项目向抗量子架构迁移的现状与路线图。

阅读 Google Quantum AI 发表的 57 页白皮书 是一次令人惊叹的体验。

我最核心的疑问是:如果未来的量子计算机能在 9 分钟内破解比特币,那么今天还有什么是绝对安全的?

由于 Google 使用了 ZK Proof 来支持这一“9 分钟破解”的结论,答案必然隐藏在细节之中。以下是该报告的核心内容整理:

- Google 如何利用 ZK Proof 发布预警

- Google 的核心发现

- 其中的讽刺之处

- 抗量子的 ZK 隐私技术

- 抗量子的 ZK 隐私项目

1. Google 如何利用 ZK Proof 发布预警

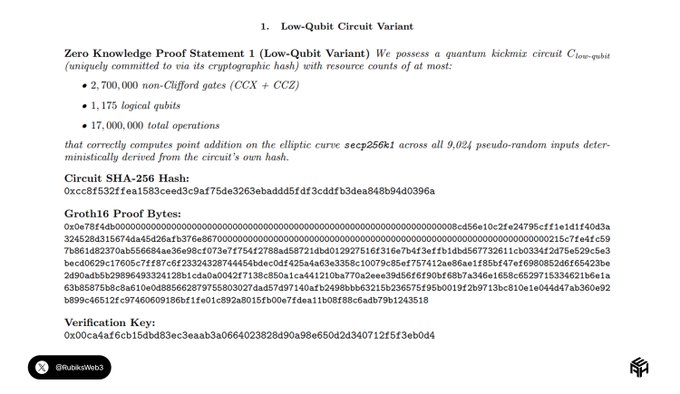

首先需要理解的是,Google 并没有公布实际的量子攻击电路。如果公布了,那就等同于交出了攻击的精确蓝图。相反,他们构建了一个 ZK Proof,允许外界验证这些电路的存在并符合要求的标准,而无需看到它们的具体运作方式。

他们使用了 @SuccinctLabs 开发的 SP1 zkVM 来实现这一点。随后,电路验证逻辑的输出被压缩成 Groth16 SNARK。这是一种广泛使用的证明系统,运行在 BLS12-381 椭圆曲线上。

这是量子研究领域首次使用 ZK 技术对比特币等新型漏洞进行“负责任的披露”。

2. Google 的核心发现

保护比特币和以太坊的密码学基础(secp256k1 曲线上的 ECDSA)可以用比此前预期少得多的量子资源破解。

Google 设计了两个优化电路:

- 第一个电路:需要少于 1,200 个逻辑 qubits 和 9,000 万个 Toffoli 门。

- 第二个电路:需要少于 1,450 个 qubits 和 7,000 万个门。

值得注意的是,在超导量子处理器上,这些电路只需不到 500,000 个物理 qubits 即可运行。这比之前的研究估计降低了 20 倍。

由于比特币的平均出块时间为 10 分钟,量子攻击在交易确认前破解私钥的概率高达 41%。比特币的 Taproot 升级因默认暴露公钥而成为这一风险的主要诱因。

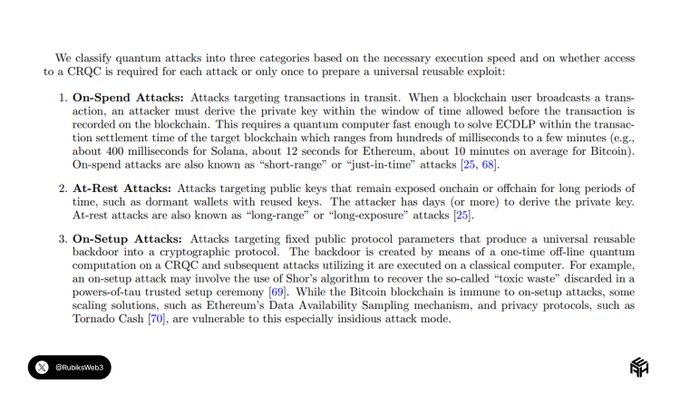

此外,Google 识别了三种攻击类型:

- 支付时攻击 (On-Spend):在实时交易过程中破解密钥。

- 静态攻击 (At-Rest):针对长期暴露密钥的休眠钱包。

- 设置时攻击 (On-Setup):从可信设置(如以太坊的 KZG 或 Zcash 的 Sapling)中恢复秘密参数。

Google 预测第一个比特币被破解的截止日期可能是 2029 年,但相信届时会有解决方案。

3. 其中的讽刺之处

前文提到,Google 使用了运行在 BLS12-381 椭圆曲线上的 Groth16 SNARK。然而,该曲线的安全性依赖于离散对数问题的硬度——而这恰恰是量子计算机能够破解的数学类别。

Shor 算法可以解决所有椭圆曲线上的离散对数问题。Google 证明了 secp256k1(比特币)存在风险,但 Quantum Insider 证实 Q-day 已经越来越近了——三个月内的三篇论文正在改写...

- 原文链接: x.com/rubiksweb3/status/...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- Starknet实用隐私方案:重构链上交易的隐私与合规平衡 45 浏览

- 区块链所有权隐私新标准 70 浏览

- 加密隐私的融合与普及之路 102 浏览

- ZK 编年史:承诺方案(第 2 部分) 122 浏览

- 比特币量子威胁与中本聪钱包治理困境 144 浏览

- 四次扩张域折叠优化与承诺层瓶颈 163 浏览

- SHRIMPS:适用多台带状态设备的小体积后量子签名 107 浏览

- 去中心化領稿費機制實驗 2 131 浏览

- 深度|9 分钟破解比特币?Google 量子白皮书的技术边界与行业误读 325 浏览

- 区块链量子风险评估与防御现状 157 浏览

- 谷歌量子计算对以太坊安全的影响 288 浏览