跨链验证的故事

- decipherclub

- 发布于 2025-03-20 15:59

- 阅读 1543

本文深入探讨了跨链验证的演进历程,从最初的信任模型到如今的可定制模块化验证,强调了验证在保障跨链通信安全中的关键作用。文章分析了不同验证机制的优缺点,并预测了验证专家和验证市场的兴起,以及模块化系统与可定制验证层将成为未来趋势。文章还介绍了LayerZero、Hyperlane和Axelar等项目在可定制验证方面的实践,以及Polymer和SEDA IVMs等验证专家的方案。

跨链世界的发展速度比你想象的要快。

我们现在已经正式进入了 Interop 3.0 时代。

一个模块化堆栈和抽象应用的时代。

一个我们通过 链抽象 (chain abstraction),意图求解器系统 (intent-solver systems) 和模块化堆栈——来改进我们现有的互操作堆栈,并让建设者构建安全的 omnichain 应用的时代。

但在这个时代,我们构建跨链产品的方式存在一些问题。

模块化堆栈中有一个关键部分经常被忽视,即 跨链验证。

简单来说:

链 B 如何安全地确认和信任

链 A 上发生的某个重要动作?

跨链验证至关重要,因为互操作系统的有效性取决于:

- 它能多快地验证链之间的动作 - 又名 速度

- 验证过程有多可靠和去中心化 - 又名 安全性

在跨链的早期,我们忽视了使用_中心化实体、多重签名和受信任的中继器验证_的重要性,并且我们为自己的无知付出了代价,经历了 web3 历史上一些 最大的黑客攻击。

但时代已经变了。验证已经进化。

验证现在是可定制的、可编程的和灵活的。

然而,在模块化时代,人们对验证的认知和开发实践严重不足。

我正在努力重新点燃关于如何在这个模块化时代构建的讨论——特别是验证部分。

我对跨链验证的过去、现在和未来进行了深入研究——在本文中,我将涵盖所有这些内容:

- 跨链验证的旅程

- 不同验证机制的比较 s

- 崛起中的 验证专家 和 验证市场

- 深入了解验证专家 - SEDA 的 IVM

到最后,你将明白:

验证不再是事后才考虑的事情 ——

它是可扩展的、信任最小化的跨链通信的基石。

而且,未能理解这一点的协议或建设者将被抛在后面。

让我们开始吧。

跨链验证的旅程

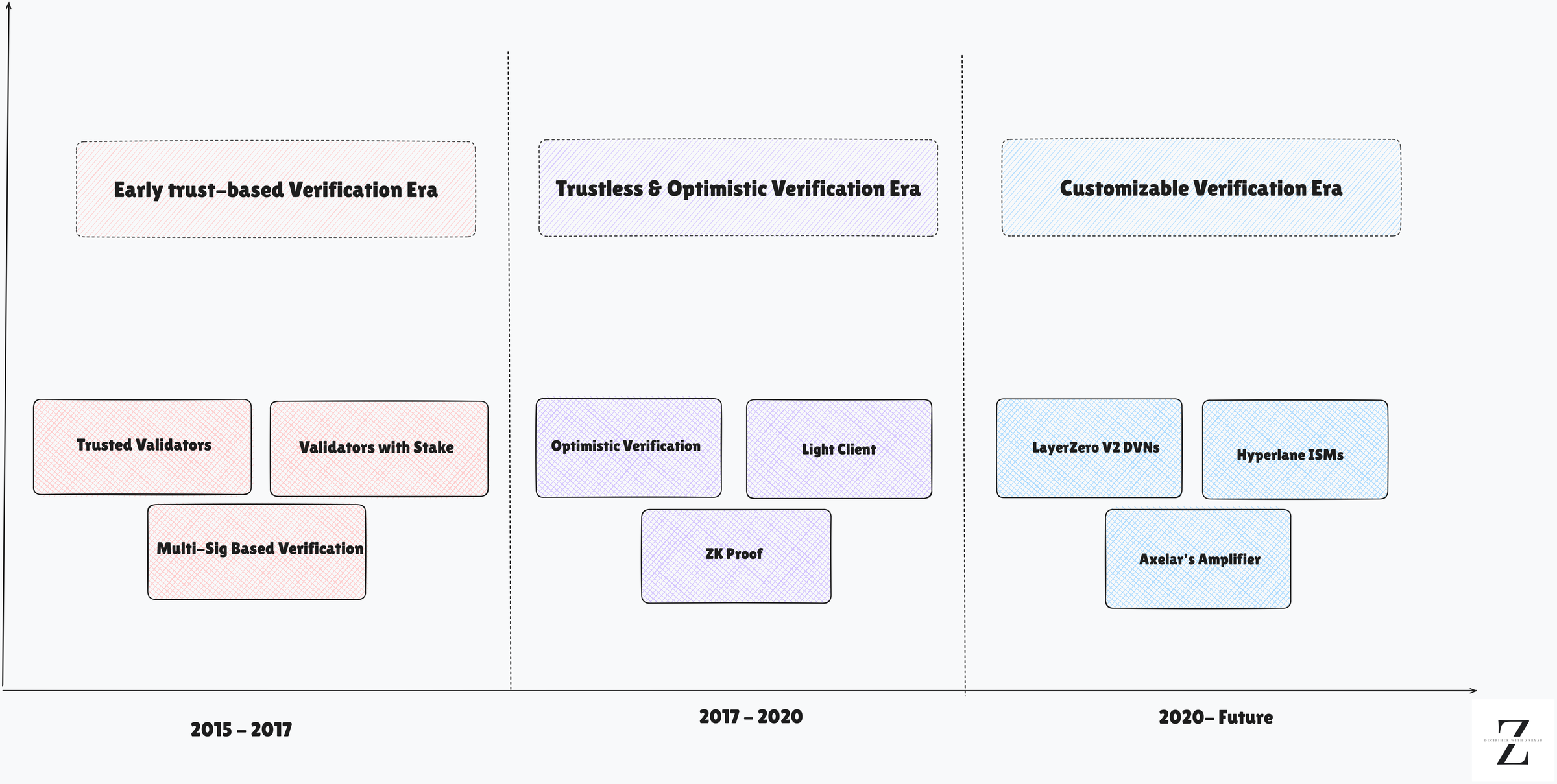

1. 基于信任的跨链验证模型

在模块化互操作性成为常态之前,早期的跨链验证模型是单片式的,并且与特定的桥设计紧密结合。

这些桥依赖于中心化/受信任的实体进行跨链验证,例如:

1.1 受信任的验证者/中继者

- 一组受信任的验证者(通常由桥的团队控制)监控 链 A 的特定事件。一旦发生事件,验证者将信息中继到 链 B,从而触发等效的操作。

- 一些系统进一步修改,强制执行一种抵押机制,验证者/中继者必须抵押一些资金,如果行为者恶意行为,这些资金可能会被削减。

示例:Binance Bridge,Avalanche Bridge 的受信任的 Warden

1.2 多重签名(Multi-Sig)桥

- 跨链验证不是由单个受信任的验证器处理,而是由一组预先选择的签名者(又名 - Multisig 签名者)处理。链 A 上的交易需要 M-of-N 签名者(例如,5 个签名者中的 3 个)确认,然后才能中继到链 B。

示例:Wormhole 的 Guardians , PolyNetwork Bridge 等

虽然这些模型提供了跨链资产转移,但它们存在一些明显的安全权衡,例如中心化控制、活性风险和冲突风险。

因此,我们目睹了 web3 中一些最大的漏洞暴露了它们的漏洞:

- PolyNetwork 黑客攻击 (2021) – 由于多重签名被破坏,导致 6 亿美元被盗。

- Multichain 黑客攻击 (2023) – 由于私钥泄露,导致 1.25 亿美元被盗。

- 还有许多 其他的

来源: ChainAnalysis

来源: ChainAnalysis

2. 无信任和乐观验证模型的兴起

随着跨链交易的增长,用户需要更多的 无信任模型。

借助无信任验证模型,互操作性堆栈转向使用加密原语来验证跨链操作,而不是信任中心化参与者诚实行事。

我们从 信任人 转变为 信任代码。

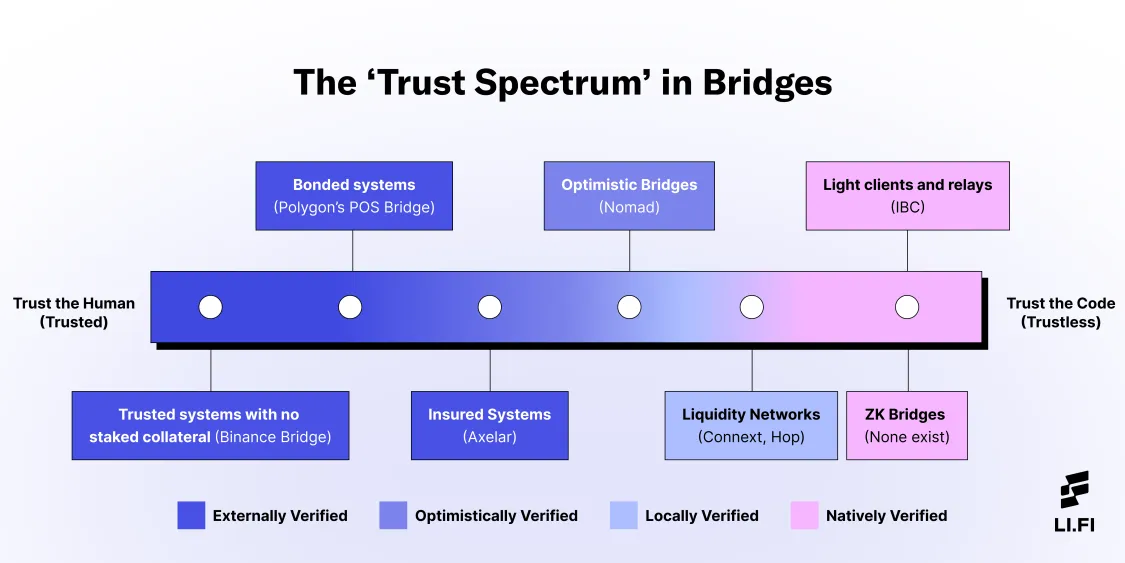

此时,行业意识到,在跨链世界中,信任是一个范围 .

来源: LiFi

来源: LiFi

我们在这个时代见证了一些关键验证机制的兴起:

2.1 轻客户端验证

- 链 A 的 轻客户端 部署在 链 B 上,允许 链 B 上的智能合约验证来自 链 A 的事件,而无需第三方中介。

- 这些区块链客户端不存储整个区块链,而是维护验证交易所需的最小量数据。它们依赖于完整节点来获取完整的区块链数据,但可以使用加密证明独立验证交易和区块的有效性。

示例:Cosmos IBC

2.2 乐观中继器和欺诈证明

乐观方法 不是立即接受跨链消息,而是假设消息有效,但提供了一个争议期,任何人都可以在该期间提交 欺诈证明。

💡

注意: 虽然这种机制通过增加 攻击系统的经济成本 来最大限度地减少信任,但它仍然不是完全无信任的,因为它依赖于诚实的参与者在任何给定时间监控系统。

示例:Hop Protocol (Ethereum L2s), Connext Amarok (xCall Standard)

2.3 ZK 证明

- 零知识证明 是一种加密方法,允许一方证明另一方某个陈述是真的,而无需透露关于该陈述本身的任何具体信息。

- 在证明从链 A 到链 B 的操作上下文中,ZK 证明使求解器/中继器能够证明交易或操作发生在链 A 上,而无需披露该交易的详细信息。

3. 模块化时代的可定制验证

首先,如果你不知道什么是模块化互操作性理论,请阅读入门文章 👇

模块化互操作性理论入门

互操作性得到如此程度的改进的一个主要原因是 模块化。

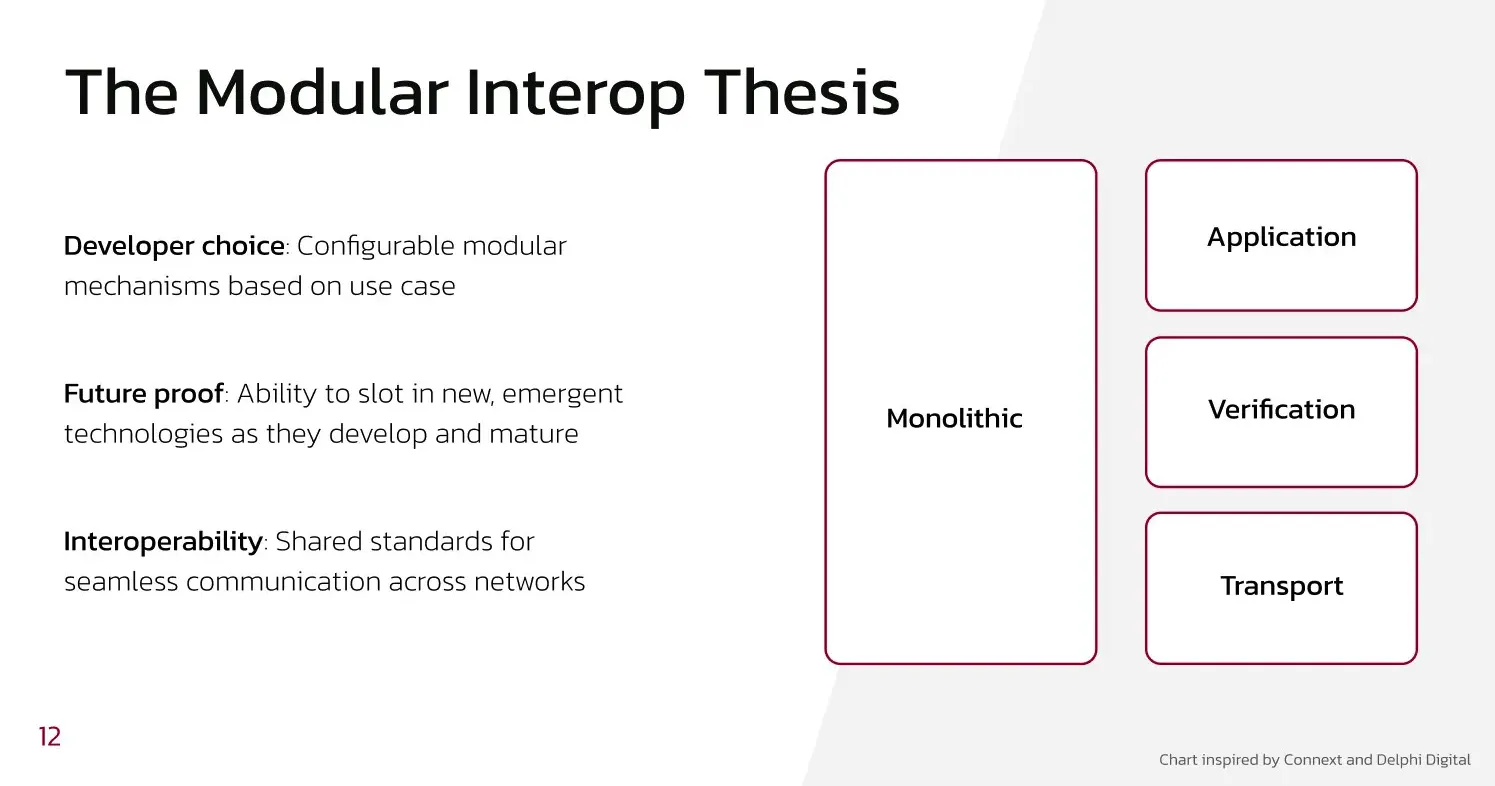

互操作性正在从 单片式 设计演变为 模块化 设计。

过去,单片式互操作性协议 处理跨链通信的 所有方面 ——中继消息、验证交易和保护网络 ——都在一个紧密耦合的系统中。这种方法 缺乏灵活性,并且随着链数量的增长,难以扩展。

模块化互操作性 通过 将堆栈分成独立的层 来解决这个问题,允许每个组件专注于单个功能。不同的层处理不同的任务 —— 用于中继的层、用于执行的层、用于验证的层,等等 ——而不是由单个系统处理所有事情。

然而,这并不是一种新现象。

我们之前已经在区块链本身中看到过这种情况。

- 单片链(例如比特币)在同一层处理每一项职责 —— 例如执行、共识和数据可用性。

- 模块化链 将整个堆栈划分为单独的层,每一层负责一个特定的任务,并且可以独立工作。例如,在以太坊世界中,EigenDA 和Avail 充当数据可用性层 ,Monad 充当执行层,等等。

类似地,模块化互操作性堆栈将这些职责划分给层中的特定堆栈,从而使协议更具可扩展性、更快和更有效。

这就是我们所说的 模块化互操作性理论。

现在,回到主要文章。

到 2022 年, 模块化互操作性理论 受到关注,从而产生了 更可定制和更安全 的验证机制。

这种模块化方法的一个关键优势是,应用程序现在可以根据其特定需求优化验证 —— 无论是优先考虑 安全性、速度还是成本。

大多数现代互操作性协议现在将 可定制的验证模型 集成到其堆栈中。

下面提到的是这个时代一些最重要的进展:

3.1 去中心化验证器网络 (DVN) – LayerZero

- LayerZero V2 引入了 去中心化验证器网络 (DVN) 以消除安全级别的供应商锁定。这种方法允许应用程序混合和匹配不同的验证方法——包括零知识证明、多重签名模型和原生桥——到其安全堆栈中。

- 每个 DVN 由一组共同验证跨链数据包的验证器组成。LayerZero 的模块化设计允许开发人员动态配置其安全模型,而不是依赖于单一的验证方法。

3.2 链间安全模块 (ISM) – Hyperlane

- Hyperlane 的 链间安全模块 (ISM) 代表了另一种模块化验证方法,为开发人员提供了对其安全配置的完全控制权。

- Hyperlane 的 邮箱 充当链上 API,用于跨链发送和接收消息,而 ISM 控制如何验证这些消息。

- Multisig ISM 可以配置为来自应用程序社区的验证器。组合 ISM 可以将 Hyperplane 的默认多重签名与来自 Wormhole 验证器集的验证相结合,以提高安全性。

- 例如:

- 一个有趣的用例已经可以在 OpenUSDT 中看到,_Tether 的 USDT 的一个可互操作版本,专为 Optimism Superchain 而设计_,它依赖于 Hyperlane 的 ISM 进行安全自定义。

- Hyperlane 的模块化安全设计使其能够与不断发展的验证方法兼容,例如 Chainlink CCIP 和即将推出的原生 Superchain 互操作性 框架。好时光。

3.3 Axelar 的 Amplifier

- Axelar 是另一个通过 Amplifier 提供可定制的验证方案的示例。

跨链验证机制的比较

| 属性 | 受信任的验证器 | 多重签名桥 | 乐观和欺诈证明 | 轻客户端 | ZK 证明 |

|---|---|---|---|---|---|

| 安全性 | 🟥 低 | 🟥 低 | 🟧 中 | 🟩 高 | 🟩 高 |

| 活性 | 🟥 低 | 🟧 中 | 🟧 中 | 🟧 中 | 🟩 高 |

| 速度 | 🟩 高 | 🟩 高 | 🟥 低 | 🟥 低 | 🟥 低 |

| 可编程性 | 🟥 低 | 🟥 低 | 🟧 中 | 🟧 中 | 🟧 中 |

| 去中心化 | 🟥 低 | 🟥 低 | 🟧 中 | 🟩 高 | 🟩 高 |

| 可扩展性 | 🟥 低 | 🟥 低 | 🟧 中 | 🟥 低 | 🟧 中 |

虽然比较表中的每种验证技术都有其优点和缺点,但 模块化验证开启了一种新的范例。

借助 模块化验证,开发人员现在可以 混合和匹配验证层,选择适合其需求的安全、速度和成本参数。像 DVN 这样的框架 和 ISM 实现了这种灵活性,超越了僵化的、一刀切的模型。

我打赌这就是未来 👇 的样子

具有

可定制和可编程的验证层的模块化系统。

但我不会在没有支持的情况下提出这个主张。

让我深入了解为什么:

-

可定制的验证是不可避免的, 并且

-

为什么 验证市场有望实现指数级增长。

-

- *

模块化创造专家

模块化互操作性的兴起使每个组件都变得专业化,使协议能够擅长一项功能,而不是被迫处理所有事情。

与单个实体管理互操作的所有方面不同,今天的模块化堆栈由多个协同工作的协议组成,每个协议都专注于他们提供的服务。

这种转变不仅提高了安全性和效率,而且还允许进行自定义,应用程序可以选择最适合其特定需求的解决方案。

这已经可以在互操作性架构的不同堆栈中看到:

- 用户意图结算专家

- Across:一种意图结算专家,支持任何跨链意图的结算(前提是它被 Across 的 SpokePools 识别)。它使用 UMA 的 Optimistic Oracle 提供乐观验证方法,并提供求解器的跨链库存管理,在其选择的链上偿还求解器。

- Everclear:旨在提供基础设施,使用净额结算机制高效快速地结算求解器

- 求解器协调和意图履行专家

- Khalani Network: 求解器的协作框架,解决了传统意图求解系统竞争格局的局限性。

- Nomial:旨在专门解决基于意图的桥接系统中的流动性挑战。它引入了一个按需提供给填充者的跨链流动性池网络。

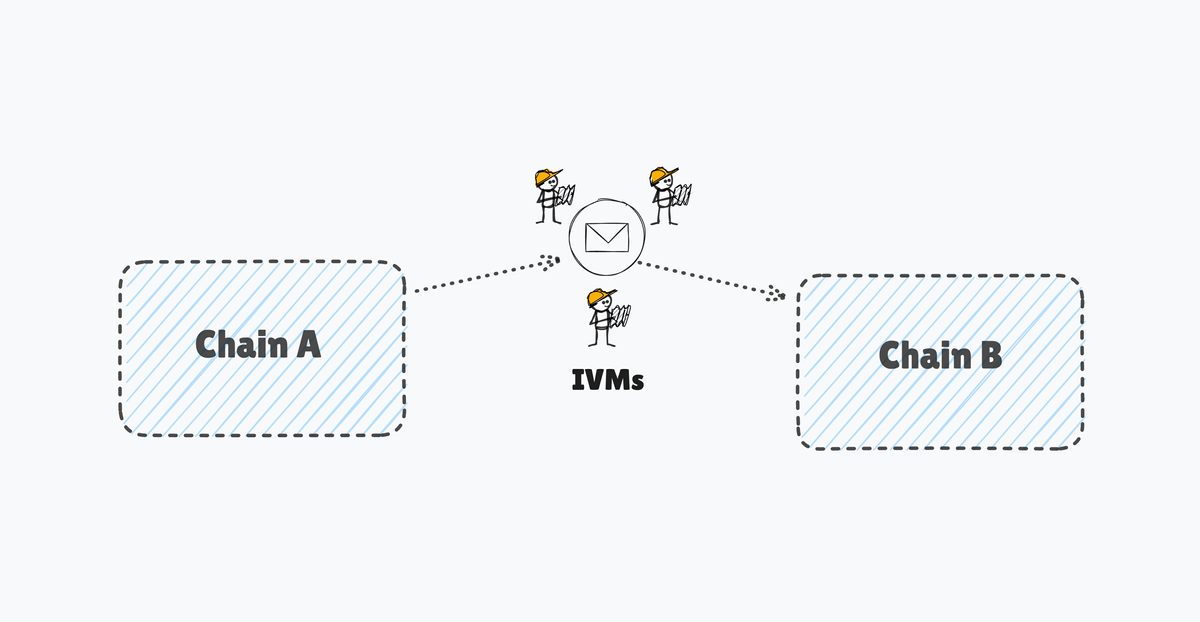

- 验证专家

- Polymer :

- SEDA IVM:

- 互操作性验证模块 (IVM) 是一个 去中心化的、可编程的验证框架,旨在提供定制的 Oracle 程序,这些程序可以跨所有 VM 实现验证,从而提供安全和专业的链间通信。

- IVM 是一个新的框架,旨在通过可编程性、横向可扩展性和通过其现有 SEDA 主链提高的安全性来进一步改进验证游戏。

- 与僵化的验证模型不同,可以定制 IVM 以适应各种互操作性框架,允许协议部署 IVM 作为独立验证器或将其集成到现有的验证模型(如 DVN 或 ISM)中。

我写了一篇关于 SEDA IVM 的深入研究,以更好地了解它是如何工作的。请在下面查看 👇

解读 SEDA IVM - 验证专家 -理解 SEDA IVM 验证机制如何运作以及它独特之处的指南。

随着我们走向模块化未来,我们将继续看到此类专家的出现。

但是,在本文中,我们将重点关注 验证专家。

验证专家和市场的兴起

与早期的单片互操作时代不同,今天的 模块化互操作堆栈允许验证作为一种独立的、专业的服务来运行。

验证专家的核心责任是 确保在链之间移动的数据的有效性和准确性。

这种转变催生了一种新的范例 —— 验证市场。

- 原文链接: decipherclub.com/a-tale-...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 新帖子 – ImmuneBytes 427 浏览

- 以太坊 2026年协议级更新确定 3 大方向 662 浏览

- 并行执行的谎言:为什么SOL和ZERO不是在与ETH竞争,而是在输给它的L2 555 浏览

- Layer Zero 发布 Zero 链:去中心化的多核世界计算机 530 浏览

- Vitalik: 重新评估以太坊 Layer2 529 浏览

- 私有网络效应:赢者通吃 458 浏览

- 第22章:跨链协议与跨链桥 2204 浏览

- 作为基础设施的以太坊、Vitalik谈去中心化与用户体验、无需信任的互操作性、7702 & 4337... 760 浏览

- 2026年互操作性发展现状 1296 浏览

- 跨链治理:DAO如何在多链上进行投票(而不会崩溃) 859 浏览

- 以太坊十年:从理想主义到实用主义 1457 浏览

- Layerzero:OFT-adapter 1062 浏览

来源:

来源: